【ハニーポット構築】初心者でもできた!ハニーポットの構築① ハニーポットの選定と場所の選定

最近、ハニーポットを設置される方が増えて来ているようです。ハニーポットブームが巻き起こっています!

そこで、もっとハニーポットを植える方が増えるように、つい数か月前までハニーポットを触ったこともなかった素人の私がハニーポットを植えることができた手順を公開したいと思います。

これを見て、また、ハニーポットを植える人が増え、情報共有できるといいですね!

ハニーポットの選定

ハニーポットの種類

ハニーポットには実在するコンピュータを使用する高対話型ハニーポットと、専用のハニーポット用ソフトを使用する低対話型ハニーポットの2種類があります。

私のブログで公開しているデータは、低対話型ハニーポットのデータですね。

ちなみに、高対話型ハニーポットや低対話型ハニーポットという名称は、ハニーポットを立ち上げた後に森久和昭さんの著書「サイバー攻撃の足跡を分析するハニーポット観察記録」を読んで初めて知りました。

なので、初めてハニーポットを立ち上げようと考えている方は、「これから立ち上げようとしているのは低対話型ハニーポットというんだな」という程度の認識でも大丈夫かと思います。

低対話型ハニーポットの種類

低対話型ハニーポットにも、いろいろな種類があります。

例えば、SSHやTelnetを使用したアクセスを集めるCowrieやWebサイトへの攻撃を集めるWOWHoneypotやGlastopfなど、その目的は様々です。

まずは、どんなハニーポットがあるのかをご紹介します。

Cowrie

Cowrieは、中規模の対話型SSHとTelnetのハニーポットです。ブルートフォース攻撃やシェルの対話が記録されるように設計されています。

私の環境では、最も多く攻撃が届いているハニーポットですね。〇月の危険なユーザ名・パスワードなども、このハニーポットから抽出しています。

honeytrap

honeytrapは、ハニーポットの実行や監視をするための拡張可能なオープンソースシステムと説明されていますが、その内容は複数のネットワークサービスを疑似的に展開し、そこに集まった攻撃を観測するためのハニーポットとなっています。

私の環境では2番目に攻撃が多いハニーポットですね。様々なPortに対する攻撃が観測できますので、Portによる傾向分析などに使用しています。

Dionaea

Dionaeaは、脆弱性を模したサービスを展開して、マルウェアを収集するためのハニーポットです。

マルウェアのコピーが入手できますので、取り扱いには注意が必要ですが、流行のマルウェアの種類を分析する場合などに有効なハニーポットですね。

WOWHoneypot

「サイバー攻撃の足跡を分析するハニーポット観察記録」の著者である森久和昭さんが作成されたWebハニーポットです。

日本語で設置方法の説明がありますので、他のハニーポットよりも設置しやすいという特徴があります。

どのハニーポットを植えるか

代表的なハニーポットだけを少しご紹介しましたが、まずはどのハニーポットを植えるのかを決めなければなりません。

すでに、収集したい攻撃が決まっている方は、そのハニーポットを選定すればいいと思いますが、初めてハニーポットを立てる方は「そう言われても、どんなハニーポットを立てればいいのかわからない」と思われているかと思います。

私もそうでした。はじめてハニーポットを立てるときは、人脈もありませんでしたので聞ける方も近くにおらず、何をどうすればいいか分かりませんでした。

そんな方にお勧めなのが、T-POTです。

DTAG Community Honeypot Project

T-POTは、先ほどご紹介したCowrie、honeytrap、Dionaeaをはじめ、様々なハニーポットが詰め込まれたハニーポットの詰め合わせです。

ご親切なことに、私が画像を貼っているグラフなども、T-POTに初めから入っているELKというツールによって簡単に閲覧することができます。

私のように、ハニーポットを始めてみたいけど、何から始めていいかわからないという方には、T-POTがおすすめです。

T-POTの必要スペック

T-POTを使用するためには、最低でも4GB以上のメモリと64GB以上の空き領域が必要です。

実は、このスペックが後々頭を悩ませることになるのですが…。

場所の選定

ハニーポットの種類が決まったら、次はそれをどこに植えるかという問題があります。ハニーポットは、インターネットで攻撃を受けますので、ハニーポットを設置する場合、インターネットからアクセスできるところでなければなりません。

実は、私は初めてハニーポットを植えたときに、最も悩んだのが場所の選定です。

グローバルとローカル

ここをご覧いただく方の知識レベルが分かりませんので、基本的なところからご説明します。

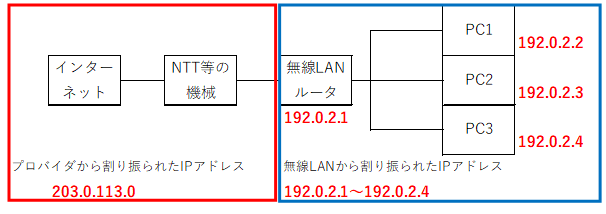

まず、ご自宅のネットワークの環境をイメージしてください。

簡単な図ではありますが、おそらくこのような環境に近いのではないでしょうか?

この図のPCにハニーポットを設置したとしても、そのままではインターネットから直接アクセスすることができませんので、攻撃を収集することができません。

なぜ、アクセスができないのかというと、「無線LANルータ」の影響なんですね。

この図に、IPアドレスを割り振ると、このようになります。

(IPアドレスは例ですので、ご自宅の環境でご確認ください)

※例示用のIPアドレスが決まっているとのご指摘をいただきました。RFC5737に沿って、アドレスを変更しました。ご指摘ありがとうございます。

青い範囲のIPアドレスは、青い範囲内だけで有効なIPアドレスで、赤い範囲内のアドレスがインターネット上から直接アクセスすることができるアドレスになります。

つまり、インターネットから「203.0.113.0」というIPアドレスにアクセスしたときに、ハニーポットにつながらないと攻撃を受けることができないんですね。

自宅のPCでハニーポットに攻撃を受けるには?

自宅のPCでハニーポットの攻撃を受けるためには、少しネットワークの構成を見直す必要があります。

必要な条件は「203.0.113.0」というアドレスに対する通信をハニーポットに向かわせることです。

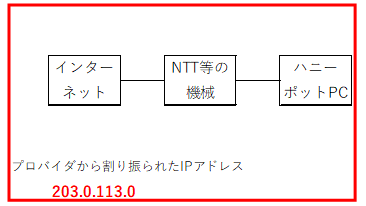

直接接続

無線LANルータなどを使用せずに、直接インターネット回線にハニーポットを植えたPCを接続する方法です。

問題はコストです。もっとも簡単な方法です。他のPC等に一切影響が発生しませんので安全でもあります。

このインターネット回線は、ハニーポット専用となりますので、毎月4~5,000円程度のプロバイダ料金をハニーポットのためだけにかけなければなりません。

なので、あまり現実的ではないですね。

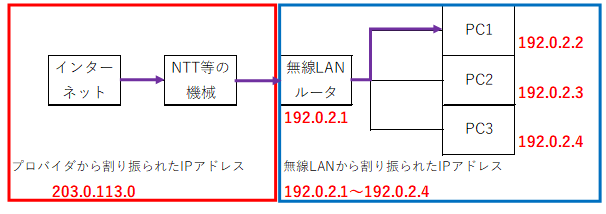

DMZホスト・ポートフォワーディング機能

ルータのメーカーによって呼び方は様々ですが、特定のPortに対して届いた通信を、無条件でハニーポット用PCに転送させる方法です。

このように、インターネット側から「203.0.113.0」に対して通信があった場合、強制的にハニーポット用PCに転送する機能ですね。

この機能を有効にすることで、ハニーポット用PCに攻撃を集めることができます。

ルータの設定を変更するだけですので、特にコストがかかりませんので、私も始め、この環境で開始しました。

問題は、ハニーポット用PCと通常使用するPCが同じ場所にありますので、ハニーポットが攻撃を受けた場合、そこから通常使用するPCに攻撃が派生する可能性が0ではないという点に注意が必要です。

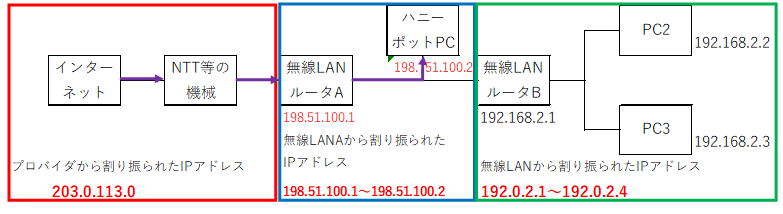

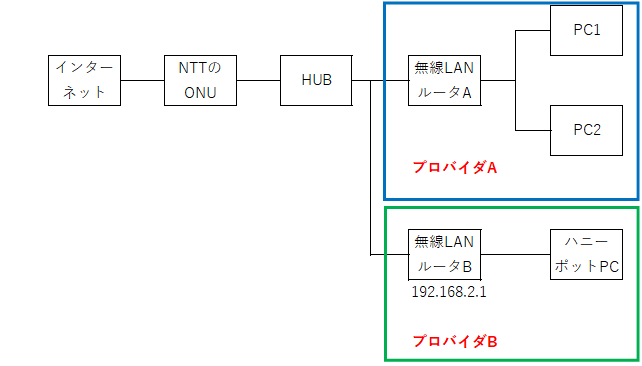

二重ルータ(DMZ環境の作成)

少し複雑なネットワーク構成になりますが、ルータを2台入れることによって、攻撃を受けるPCと通常使用するPCを、異なる環境に設置する方法があります。

現在の私の環境がこの環境になります。

こうすれば、青の部分は危険なゾーン、緑の部分は安全なゾーンとして分けることができます。

問題は、ルータが2台必要なので、ルータを購入するコスト(4,000円~10,000円程度)が必要なのと、設定が少し複雑になるというところですね。

フレッツ光のマルチセッション

NTT東の「フレッツ・セッションプラス」、NTT西の「フレッツ・セッションプラス」「フレッツ・プラス」というサービスを使用すると、1つの回線で複数のプロバイダを使用することができます。このサービスを活用して、安全にネットワークを構築することも可能なようです。

※Twitterで@server_boujinさんから情報をいただきました。ありがとうございます。

プロバイダAを通常使用するネットワークにしておいて、プロバイダBをハニーポット専用にすることで、安全な環境を構築することができます。

コストは、セッション数追加にかかる基本工事費1,080円と交換機器等工事費1,080円の計2,160円になります。

マルチセッションを使い複数ID(固定IP)で同時に接続する方法 | インターリンク

実機が仮想PCか

次に、ハニーポットをどういった形で設置するかが問題になります。PCが余っているのであれば、そのPCにハニーポットを植えればいいのですが、余っていなければ新しくPCを購入してハニーポット専用とする(実機)か、現在使用しているPCに仮想PCを立ち上げて、仮想PC上でハニーポットを運用するかのいずれかになります。

実機

実機でハニーポットを運用する場合、単純にPC1台分の購入費用が発生します。

すでに持っているPCを再利用するのであれば、特にコストは発生しません。

ハニーポットは、できるだけ24時間つけっぱなしておいた方が攻撃が収集できるため、消費電力の少ないPCを選定すれば、ランニングコストを安く抑えることができます。

私はヤフオクで安く入手したPCをハニーポット専用機として設置しています。

仮想PC

新たにPCを購入する必要はありませんので、機材に対するコストは発生しません。しかし、現在使用しているPCのパフォーマンスを仮想PCに獲られることになりますので、現在のPCの使用環境が若干悪くなります。

また、ハニーポットは長期間立ち上げておくことで様々な攻撃を収集できますので、現在使用しているPCがなかなか電源断できないという点も問題としてあります。

自宅外に設置する

そもそもハニーポットを自宅に植えなくても、VPSに設置することもできます。

VPSとは、バーチャル・プライベート・サーバのことで、自分専用のサーバを仮想的に借りることができるサービスのことです。

VPSにハニーポットを植えれれば、自宅のネットワーク環境をいじらなくても、安全に、快適にハニーポットの運用を開始することができます。

VPSの料金

私が使用している「さくらのVPS」を例にとって料金体系を説明します。

VPSサービスによって値段が異なりますので、いろいろ調べてみるのも1つですね。

・メモリ 512MB SSD 20GB 月額685円

・メモリ 1GB SSD 30GB or HDD 100GB 月額972円

・メモリ 2GB SSD 50GB or HDD 200GB 月額1,706円

・メモリ 4GB SSD 100GB or HDD 400GB 月額3,888円

いかがでしょうか。最小構成なら、毎月685円で安全にハニーポットを植えることができます。

しかし、T-POTの最小構成の要件は、メモリ4GB以上、空き領域64GB以上です。これを満たすのは、最も下の月額3,888円になります。

毎月4,000円づつの出費だと、残念ながらランニングコストが高すぎて、長続きしないですね。

なので、VPSで運用するのであれば、軽いハニーポットを植えるが向いています。

おわりに

第1弾は、ハニーポットと場所の選定をメインに書いてみました。今後、T-POTの立ち上げ方など、具体的な手順が書ければいいなぁと考えています。

不定期にはなりますが、構築方法を記載していきたいと思います。

記事の内容で不明点などがある方は、コメントやTwitter「@ookura1978」などでお問い合わせください。