【ハニーポットの検証】ハニーポット設置111日目 ~ハニーポットの観測をさぼっている間に異変が!?~

NISTのパスワードに関するレポートを見るのに時間をとられて(という言い訳で)ハニーポットを全く観測していませんでしたので、6日ぶりに観測してみると、見ていなかった期間に異変が発生していました。

本日の攻撃状況

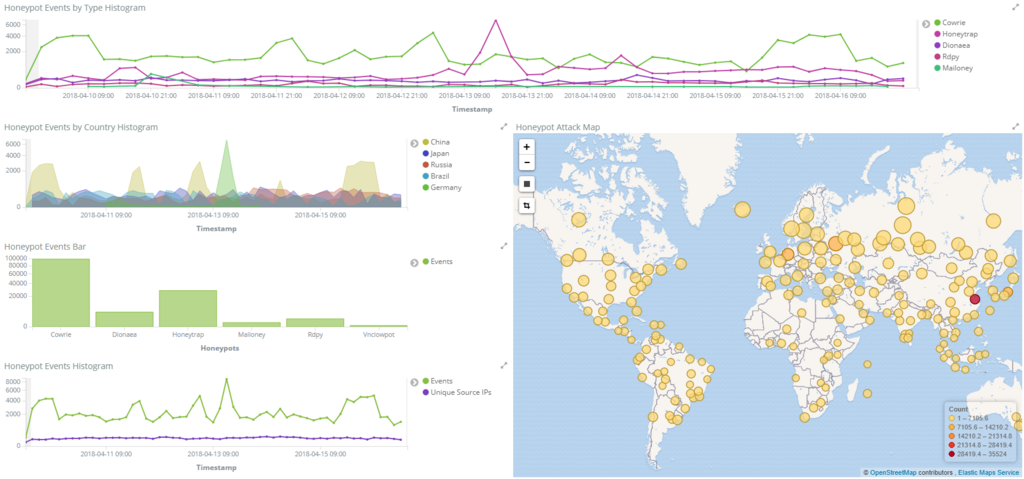

過去1週間の攻撃状況

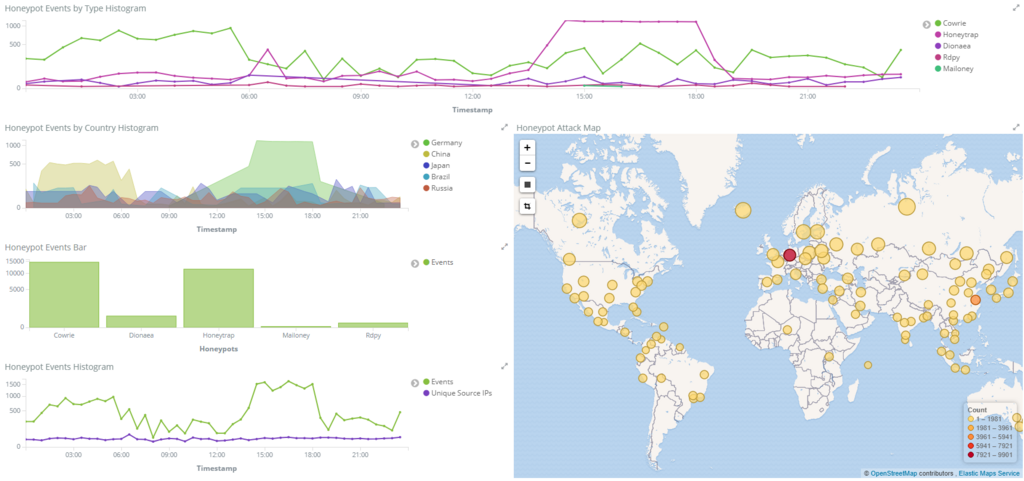

【全ハニーポット】

【Cowrieを除くハニーポット】

13日にhoneytrapで非常に大きな大きな攻撃があります。ちょうど、観測できていない日でしたね。

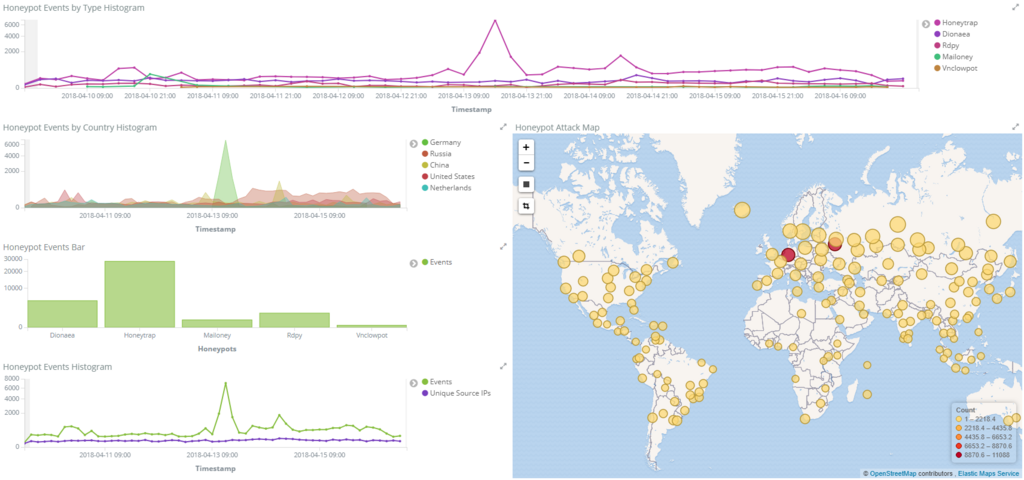

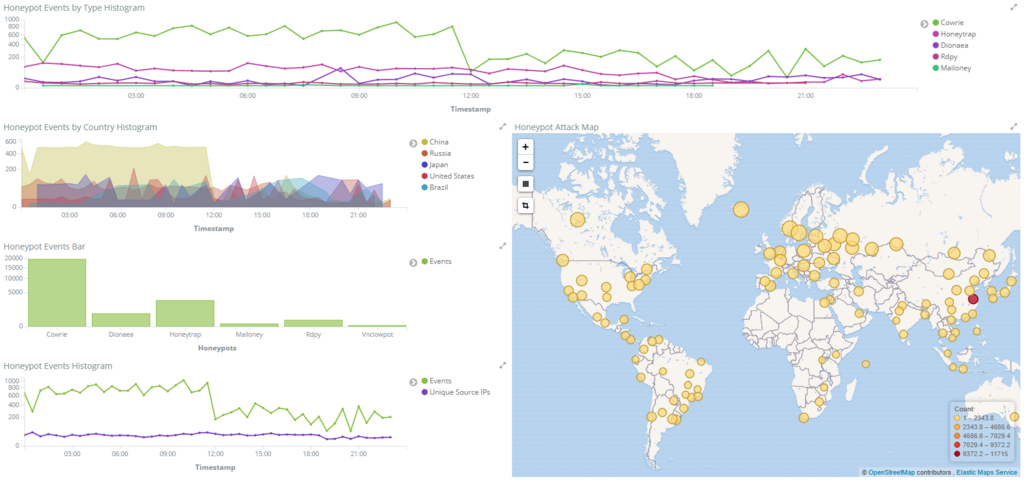

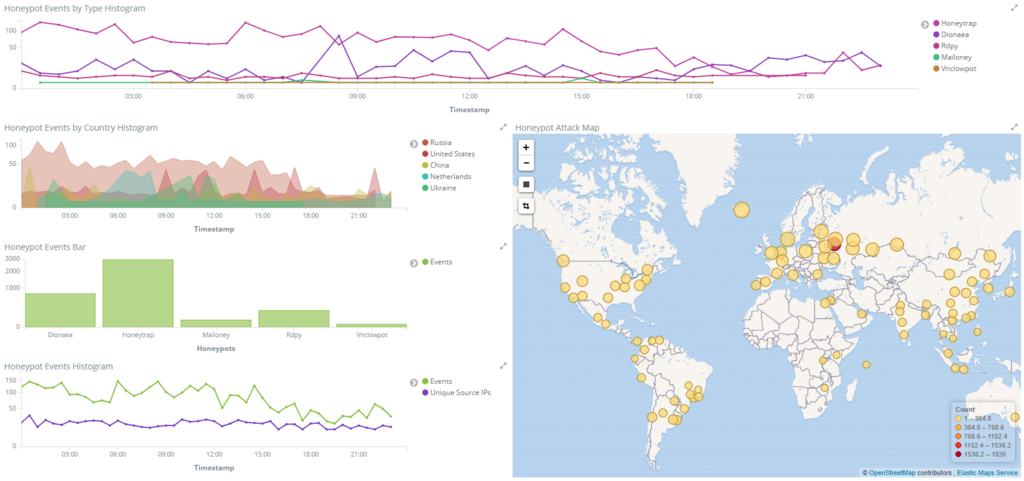

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

今日は昼頃からCowrieが落ち着いている以外は、大きな変化はなさそうですね。

13日の攻撃状況

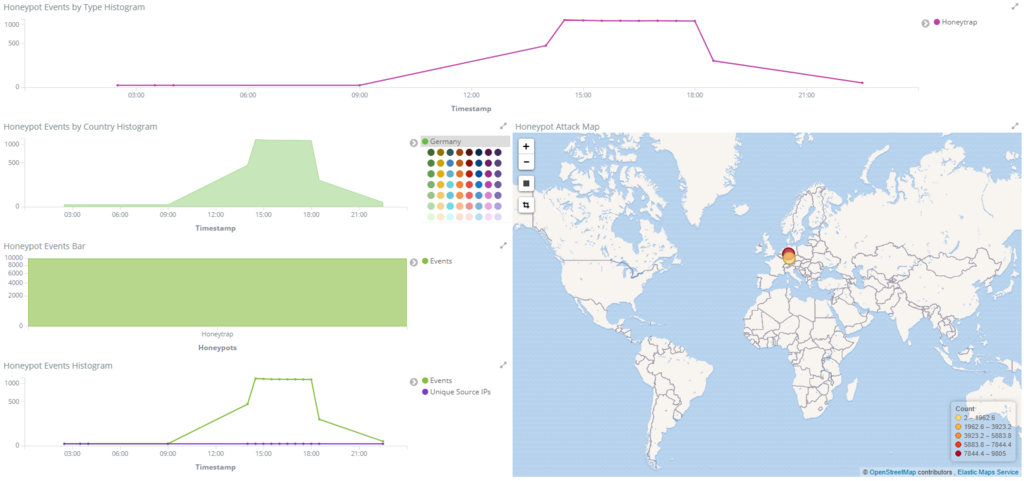

【全ハニーポット】

【honeytrapの状況】

13日は、14時ごろから18時ごろにかけて、非常に活発な攻撃が行われていました。その大半はドイツからのようですね。

ドイツでフィルターをかけるとこのようになります。

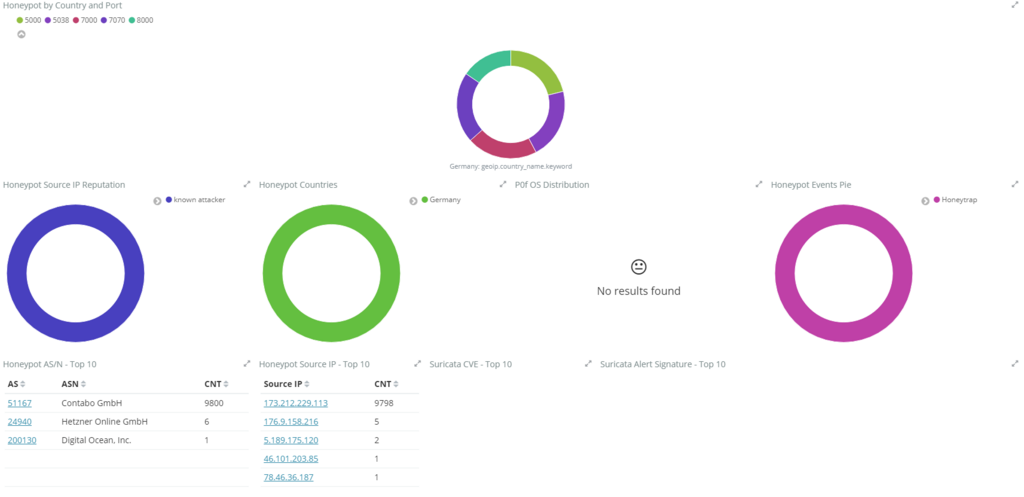

ドイツから10,000件近い攻撃を受けていますね。特徴的なのは、ポートが1つではないというところでしょうか。

今回の攻撃では、以下のポートが攻撃を受けています。

Port:5000 2,071回

Port:5038 2,071回

Port:7000 2,071回

Port:7070 2,071回

Port:8000 1,514回

特徴的なのは、Port:8000以外は、すべて攻撃回数が2,071回というところでしょう。これが偶然であるはずはありませんね。

Attacker.log、honeytrap.log、attackers.jsonあたりを調べてみましたが、ログの読み方がいまいちよくわからなくて、どういった攻撃なのかつかめていないですね。

Port:5000はUPnPに使用しているポートで、いくつかの脆弱性があることが分かっています。

Port:5038は未使用のようですね。

Port:7000はafs fileserverで使用しているポートで、こちらも少しの脆弱性があります。

Port:7070はRealAudioのポートで、こちらも脆弱性が確認できていますね。

スクリプトから、各脆弱性をまとめて攻撃、もしくはスキャンしているのでしょうか?