【ハニーポットの検証】ハニーポット設置149日目 ~攻撃が多発!要注意!!~

いよいよ、明日は私がOWASP Nagoyaに参加させていただいて初めてのChapter ミーティングです。

講演とかをするわけではありませんが、緊張しますね!

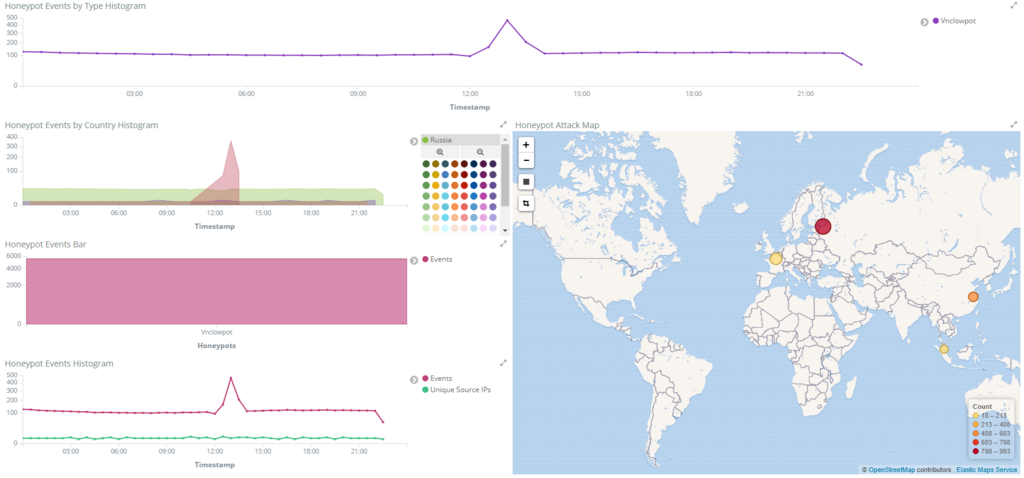

本日の攻撃状況

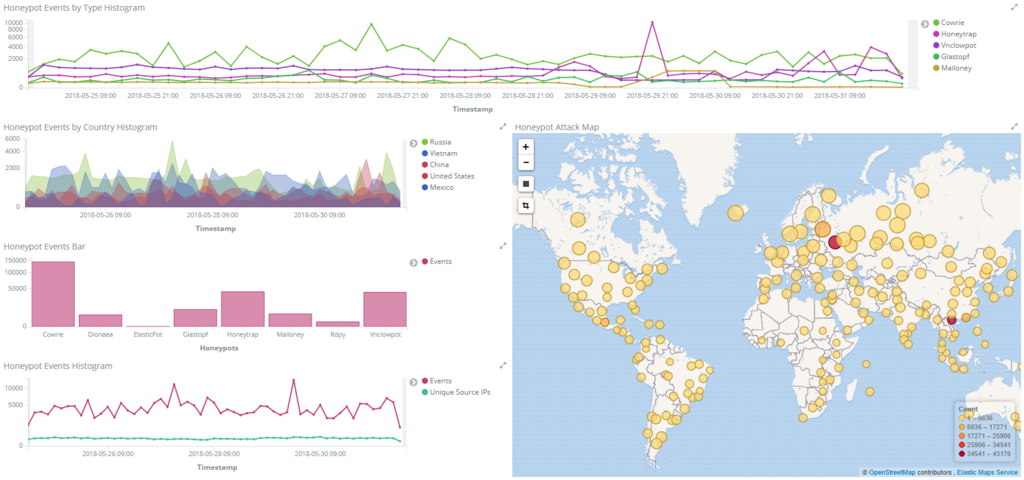

過去1週間の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

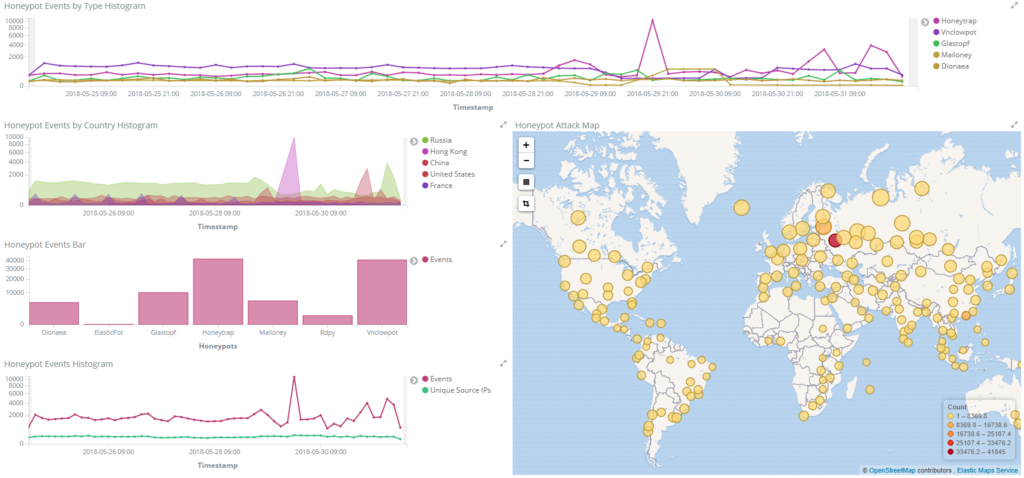

火曜日のhoneytrapほどではないにしろ、今日もhoneytrapの件数が他の日と比べると少し多いのが分かります。

火曜日とは違い、ロシアと中国からの攻撃が多そうですね。

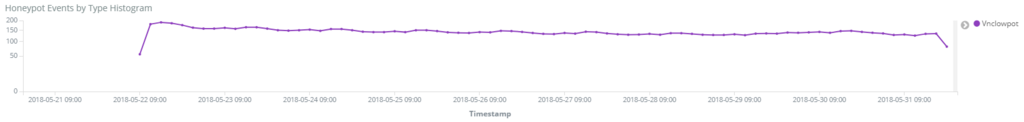

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

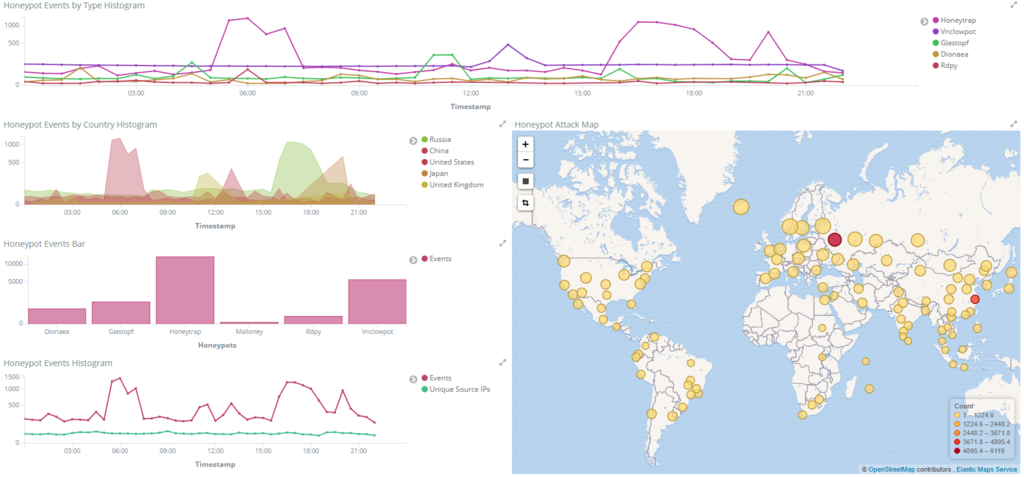

今日の攻撃は非常に荒ぶっていますね。

今まで、Cowrieを含めると、Cowrieの件数だけが突出していましたが、今日はCowrieを入れても他の攻撃と大差がないという状況です。

派手に上下しているhoneytrapもさることながら、100件程度を維持し続けているVnclowpotも興味がありますね。

honeytrapの攻撃状況

本日の攻撃状況

朝6時前後に中国から、17時くらいにロシアから、20時くらいに日本からと、大きく3回の波が来ていますね。

中国からの攻撃

中国からの攻撃をPort別に見てみると、このようになります。

ほとんどがPort:6379に対しての攻撃ですね。

このポートはRedisで使用されているようですので、CVE-2016-8339の脆弱性を突いた攻撃が届いているのでしょうか。

JVNDB-2016-005673 - JVN iPedia - 脆弱性対策情報データベース

昨日も調べてみたAttackersのログを調べてみましたが、攻撃は特定できませんでした。

ロシアからの攻撃

攻撃の第2波はロシアからですね。この攻撃は、ほとんどがPort 5038から届いています。

過去の記事でも書いた気がしますが、Port 5038は特定の用途には使用されていないようですね。

こちらは、Attacksのログは残されていませんでした。

日本からの攻撃

攻撃の第3波は日本からです。

日本からの攻撃は、Port 81が使用されていますね。

こちらはいろいろな用途で使用されています。

Attacksのログは、大量に残っていました。

「Authorization: Basic admin:11223344556677889900」

なので、アクセス許可を取りに来ている…とみるべきでしょうか。

adminの後の文字列がいろいろ変わっていますので、これもブルートフォース攻撃とみるべきかもしれませんね。

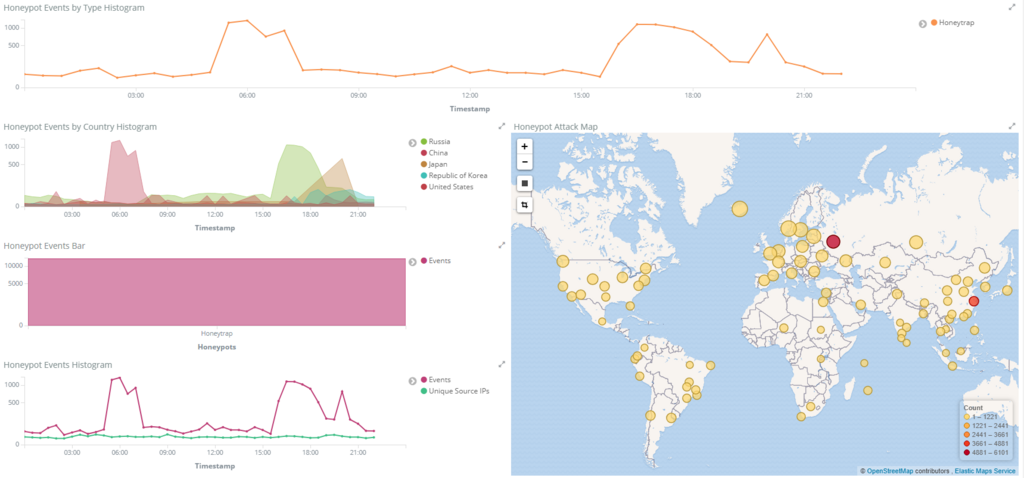

Vnclowpotの攻撃状況

本日の攻撃状況

Vnclowpotですが、やはり、一定の攻撃量がずっと続いていますね。

途中で跳ね上がっているのは中国ですが、継続しているのはロシアのようです。

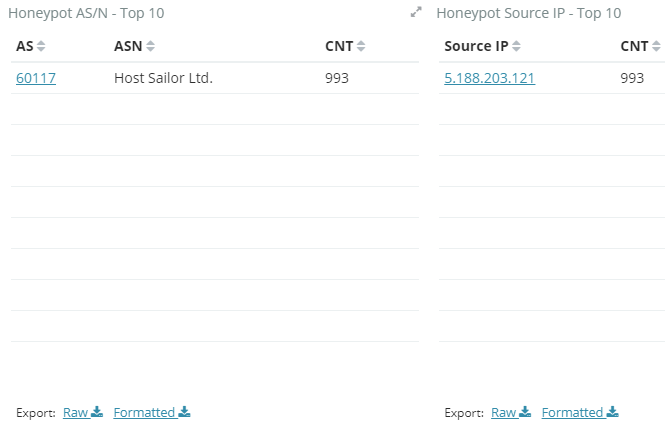

まさかとはおもっていましたが、この継続した攻撃は、すべて同じ場所からの攻撃ですね。アクセスできるまで、ずっと続けるつもりなのでしょうか?

気付かなかっただけで、いったいいつから攻撃が始まっていたのか、気になったのでさかのぼって調べてみました。

5月22日からずっと同じ頻度で攻撃が届いていますね。

エンコードでVNC接続に使用したパスワードが分かるかと思ったんですが、うまくいかないですね…。