【ハニーポットの検証】2019年3月の危険なユーザ名、パスワード上位50位とおまけ(1ヶ月の検証)

3月の途中でプロバイダを変更したため、一時的に件数が減少しましたが、後半の数日だけですので、気にせずいつものユーザ名とパスワードを公表したいと思います。

2019年2月の危険なユーザ名・パスワード上位50

※今月より、集計方法を変更しました。

ユーザ名、Password共に、攻撃の一環としてコマンドをたたいているようなものは除外し、実際に使用されたと思われるユーザ名とPasswordのみに限定しています。そのため、数字が少し変化しています。

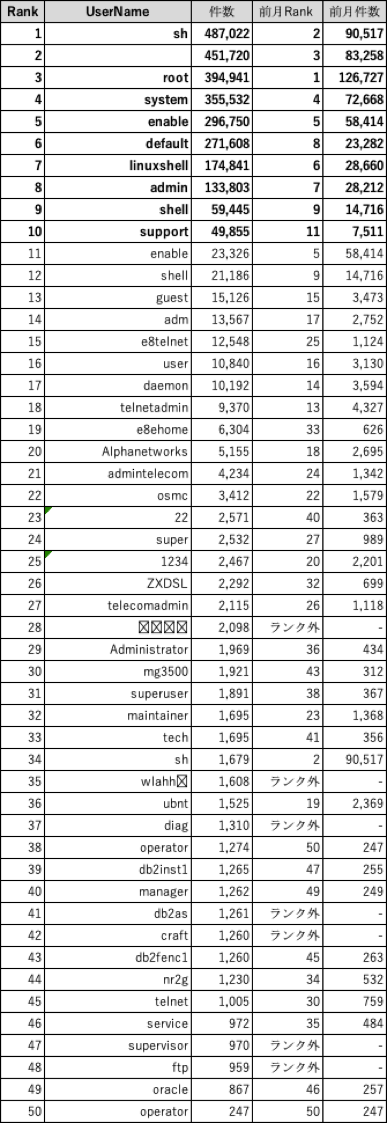

危険なユーザ名 TOP50

前月との件数比

先月(2月)の件数は593,524件でしたが、今月は2,853,977件と、およそ5倍もの攻撃を受けていることになります。いったい、どんな攻撃が多かったのでしょうか。

TOP10 の傾向

TOP10の傾向に大きな変動はありません。しかし、件数が軒並み1桁変わっています。ここのTOP10にはいるようなユーザIDは、非常によく使われているユーザID(と、おそらく攻撃の起点とするためのLinuxコマンド)が大半であるため、ただただ、攻撃が激増したと言えるでしょう。

その他の動向

その他の順位もそれほど大きく変動はありませんが、やはりどれも件数が激増しています。IoTがらみの大きな攻撃があったのかもしれません。

危険なパスワード TOP50

前月との件数比

こちらも、2月が427,071件であったのに対し、2月は2,204,369件と激増しています。ちょっと激増の要因も気になるところですね。

TOP10の傾向

急上昇しているパスワードとして「tlJwpbo6」があります某IP cameraの初期パスワードですね。おそらくmirai系のIoTマルウェアにハードコードされたのではないでしょうか。

その他の動向

11位の「1001chin」はmirai系亜種にハードコーディングされたパスワードのようです。こちらもなにかの初期パスワードではないでしょうか。

ほかにも「OxhlwSG8」とか「GM8182」とか、これまであまり見なかったパスワードもランクインしています。

おまけ(自分用のメモ)

少し古い記事ですが、2018年初旬にpaloaltoさんが書かれた記事で、satoriの挙動が詳しく書かれていました。

亜種1番目のtelnet攻撃として、コマンドが

enable

system

shell

sh

/bin/...

亜種2番目のtelnet攻撃として、コマンドが

enable

system

shell

sh

ping ; sh

/bin/...

ということで、今更ですが、やはり「enable」「system」「shell」「sh」はユーザ名、パスワードから除外したほうが良さそうですね。

なぜこれらをユーザ名、パスワードとしてピックアップしているのかはわかりませんが、タイミングの問題なんでしょうか。実際のログを見て見る必要がありそうですね。

ということで、次月から上記4つのコマンドは外して掲載したいと思います。

(忘れていなければ…)

おまけ2 激増した攻撃は?

あまりに、今月の攻撃が激増しているため、少し詳細にハニーポットを見てみようと思います。

1ヶ月の攻撃件数

まずは1ヶ月の総攻撃件数です。トータルで35,000千件くらいでしょうか。

三千五百万件…見たことない数ですね。

また、いつもどおりCowrieだけだろうと思っていましたが(もちろん、とびぬけてCowrieが多いんですが)それ以外のハニーポットにも結構な量の攻撃が届いています。

IPアドレスごとの攻撃件数

本当はIPアドレスを公表したいところですが、乗っ取りの可能性を考えて少しだけ…。

件数を見てみると、1つだけ8,900千件もの攻撃を行ってくれているIPアドレスがあります。

1ヶ月間に890万件です。

その下も300万件、240万件と続きます。

ということは、3,500万件の攻撃の半分くらいは、特定のIPアドレスからの攻撃だったということになりそうですね。

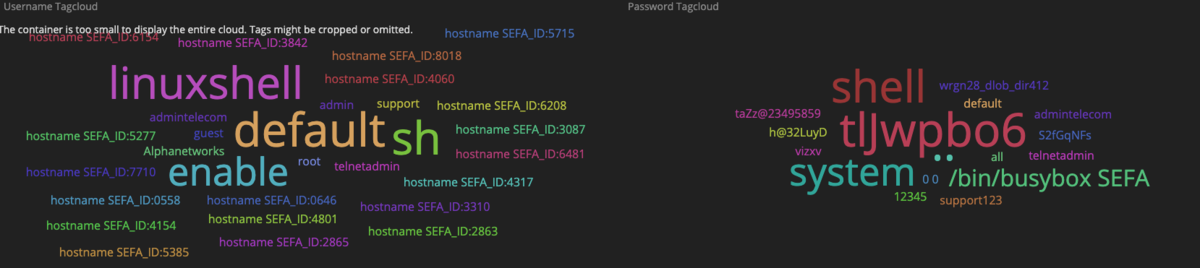

アクセス件数1位が使ったユーザ名とパスワード

さきほどパスワードのところで記載した「tlJwpbo6」がでかでかと乗っていますね。

ここでも「hostname SEFA_ID:(数字4桁)」というのが大量に出てきていますね。以前の記事でも記載したことがあることを思い出しましたが、あのときはPort:9527へのスキャンでしたので、違うスキャンなのでしょうか?

https://tk-secu.hateblo.jp/entry/2019/03/11/203601

IPアドレスごとの攻撃期間

もう1つ気になる点がありました。

最も攻撃回数の多かったIPアドレスからの攻撃は、3月16日から始まり28日(プロバイダ変更日)まで続いています。

一方、2番目に多かったIPアドレスからの攻撃は、3月8日から始まり15日に終息しています。

3番目のIPアドレスは、3月21日〜28日、4番目は3月8日〜28日となっています。

気になるのは1つ目と2つ目ですね。まるで入れ替わるかのように攻撃が途絶えています。攻撃内容も同じようにPort:23に対する攻撃ですし、同じ攻撃者7日もしれません(IPアドレスも国も全く違いますが…)

この辺の攻撃が大量にあって、数値が激増したのかもしれませんね。