【ハニーポットの検証】ハニーポット設置147日目 ~SECCON Beginners 見事撃沈!~

ブログを放置したまま、SECCON Beginnersに挑戦していました。

結果は…

これだけしか回答できず…残念な結果に終わりましたが、CTFの楽しさは十分に分かったつもりです!

次回があれば、リベンジしたいと思います。

本日の攻撃状況

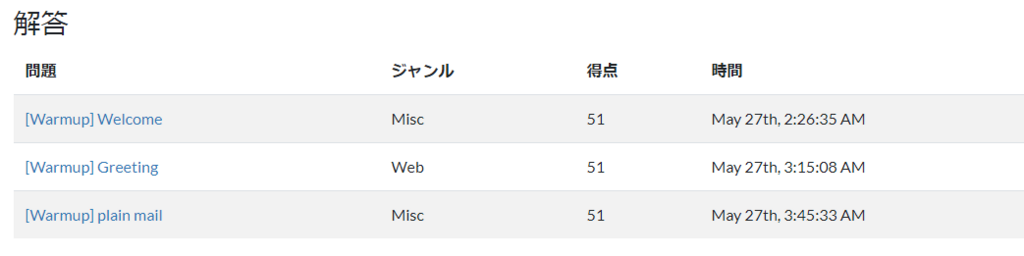

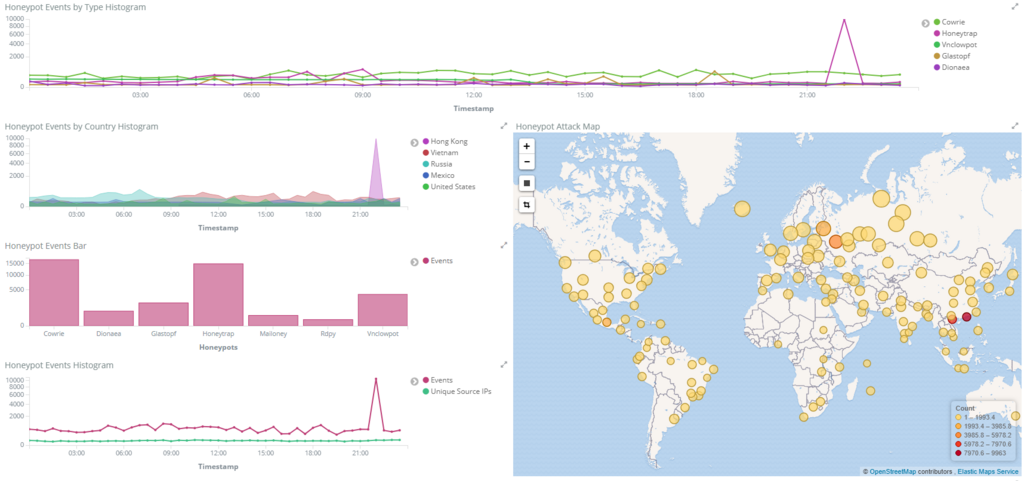

過去1週間の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

ほぼ、1週間のブログ更新ではありますが、一番の変化は「今日」発生していますね。

honeytrapがこれまでに無いような、大量の攻撃を検知しています。

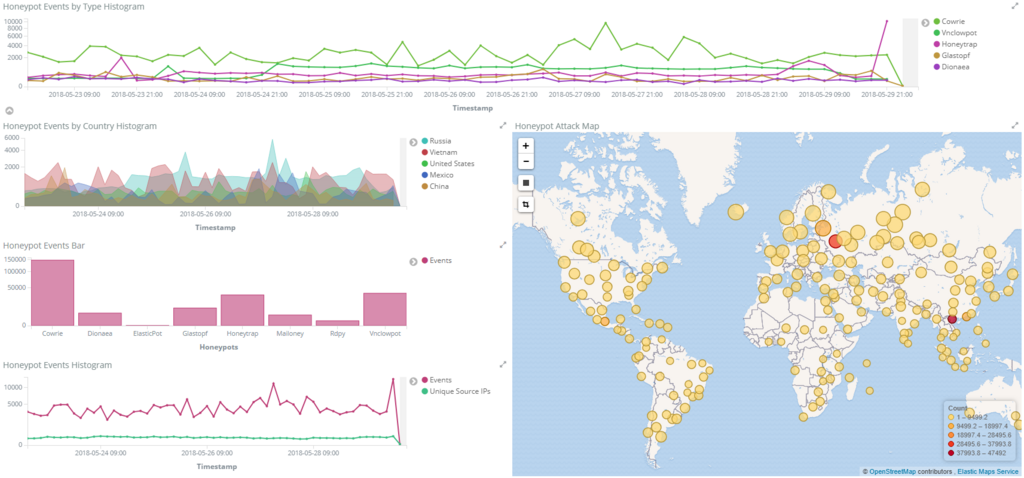

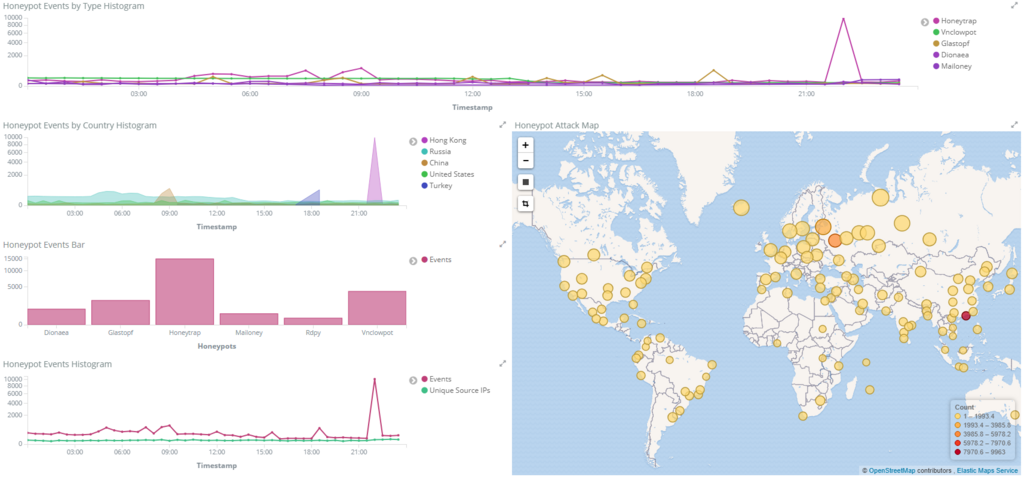

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

22時頃の一時だけ、大量にhoneytrapで攻撃を観測しています。

他の時間帯だと、多い時で30分に600件程度ですが、22時~22時30分は30分で9,974件という大量の攻撃を受けています。

honeytrapの攻撃状況

過去1週間の攻撃状況

1週間のhoneytrapの履歴を見ても、明らかに今日の攻撃件数はおかしいですね。

1週間の累計でみると、ロシアからの攻撃が多いのですが、今日の大量の攻撃は香港からきているようです。

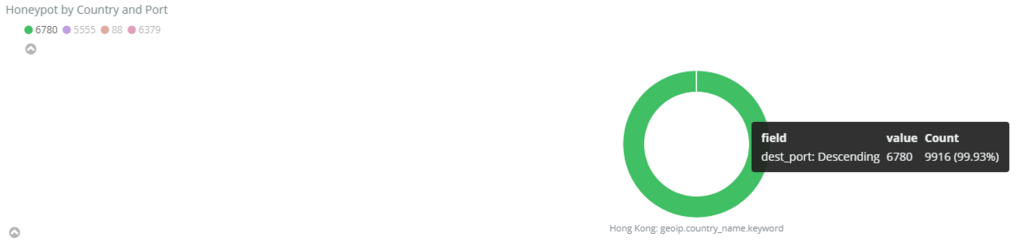

香港からの攻撃

香港からの攻撃をPort別に見てみると、このようになります。

見ていただければわかる通り、Port:6780からに集中しています。

Port:6780は特に割り当ての無いポートで、ざっと調べた感じでは特別、攻撃に使用されたという記録も見当たりません。

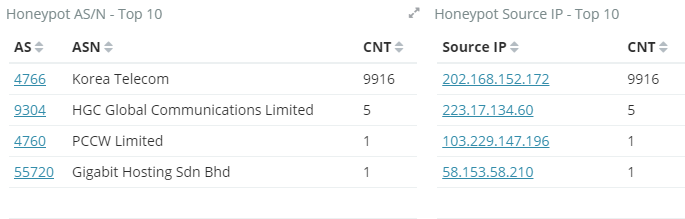

次に、AS/NとIPアドレスを確認してみます。

「Korea Telecom」…?香港ではなく、朝鮮半島からの攻撃なのでしょうか?

IPアドレスをTALOSで確認してみると、IPアドレスの所在地は朝鮮半島になっていますね。

ということは、T-POT側が勘違いしているだけで、本当の攻撃元は香港ではなく朝鮮のようですね。

Reputation Lookup - Cisco Talos

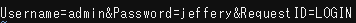

honeytrapのAttacks(初期設定で/data/honeytrap/attacks/)に入っているファイルの中身を確認してみたところ、どうやらブルートフォースらしきログを確認することができました。

Port:6780に対する攻撃のファイルを何個か確認してみたところ、いずれもUsernameは「admin」で、パスワードは様々なログが大量に保管されています。

Port:22、23以外のブルートフォースはhoneytrapに着信するようですね。

と、いうことで、本日大量に攻撃を受けていた内容は、朝鮮からのブルートフォース攻撃である可能性が高そうです。

もっと効率のいいログの見方を勉強しないといけないですね…