【ハニーポットの検証】ハニーポット設置122日目 ~GW直前にベトナムから多数の攻撃、そして速報~

先日、さくらVSPに@morihi_socさんのWOWHoneypotとcsi-honeypotを新しく植えたので、今日はその比較をしようと思っていましたが、観測できていなかった4月28日にベトナムから非常に多数の攻撃が届いていました。

本日の攻撃状況

過去1週間の攻撃状況

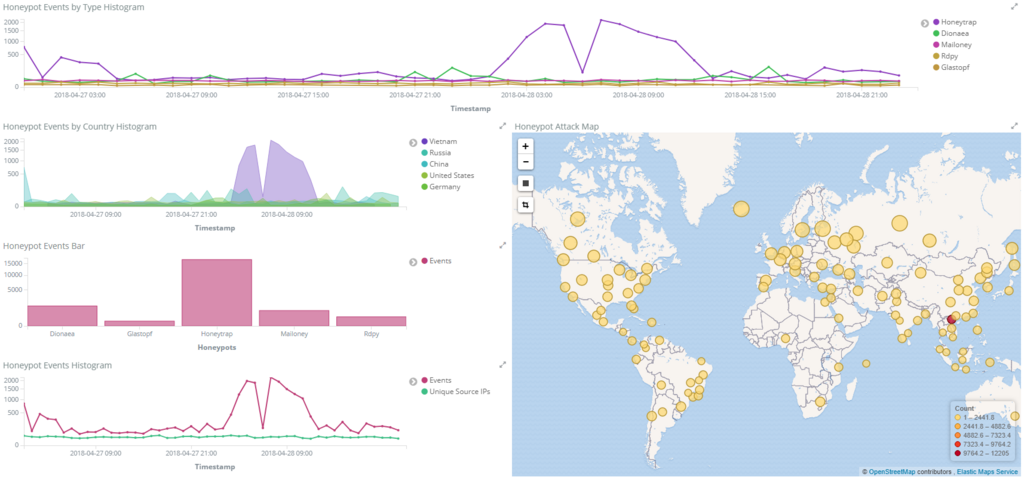

【全ハニーポット】

【Cowrieを除くハニーポット】

ご覧いただければ分かる通り、4月28日に非常に多数の攻撃をhoneytrapで受信しています。

Cowrieを外すと、honeytrapに多数の攻撃が届いている時間は、ベトナムから多くの攻撃が届いていることが分かりますし、Cowrieにもベトナムからの攻撃が継続して届いていることが分かります。

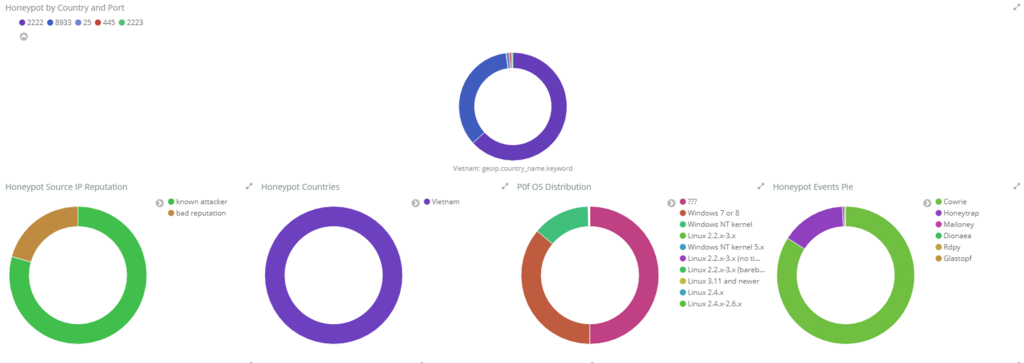

4月28日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

問題の4月28日のログです。これもベトナムで染まっていますね。

ベトナムからの攻撃状況

攻撃の状況

【過去1週間】

【4月28日】

1週間の経過で見ると、4月29日の21時ごろにようやく沈下していますが、それまでは継続して攻撃が行われていることが分かります。

最も攻撃が多かった4月28日は、攻撃のほとんどがベトナムからになっていますね。

過去1週間の攻撃の分析

【Port】

攻撃に使用されたポートは、Port:2222が使用されています。これは、Cowrieで変換されたPortですので、実際にはPort:22(SSH通信に関するポート)に対する攻撃で、Cowrieで受信している攻撃になります。

続いて多いのが、Port:8933ですね。調べてみたところ、このPortは特に使用されていないPortのようで、このPortが大量に使用された経緯が分かりませんね。

【OS】

OSに着目してみると、半数が不明となっていますが、次いで最も多いのがWindows7or8となっています。脆弱性のあったWindows7のPCが踏み台にされている可能性が高そうですね。

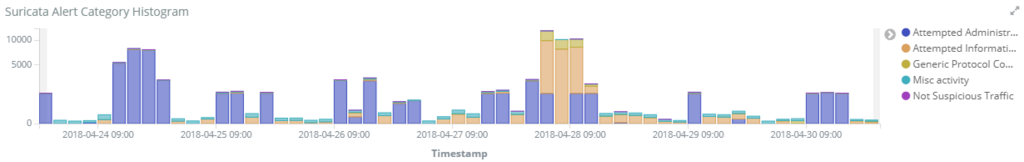

【攻撃種別】

IPSで検知した攻撃種別で見てみると、以下のようなグラフになっていました。

青いバーは「特権の取得を試みた回数」、クリーム色のバーは「情報漏洩を試みた回数」となっています。週の前半は特権を取得しようと試行し、28日に情報漏洩を試みたと読み取れますね。その後、情報が抜けたために攻撃が収束したとみるべきでしょうか。

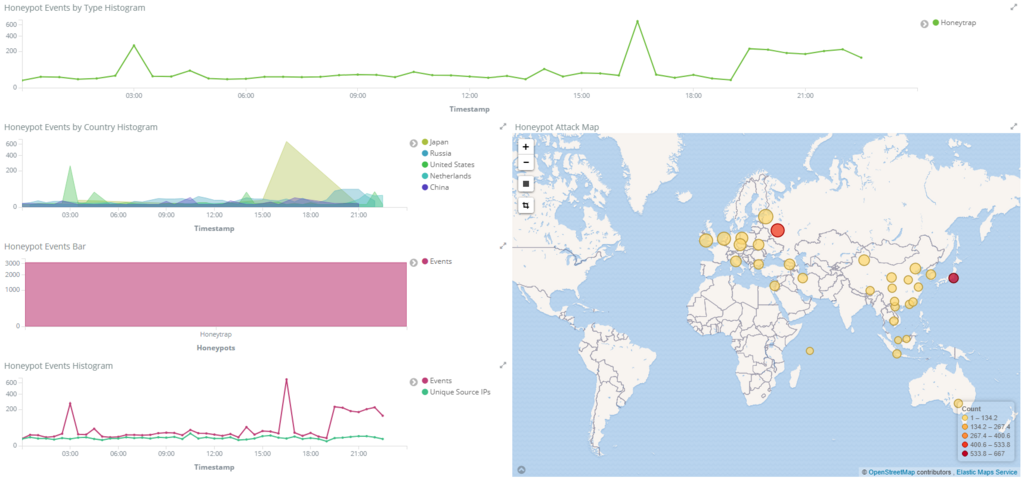

速報

速報です。この記事を作成している最中にハニーポットのログのサイズを見てみると、本日分のhoneytrapのログが非常に大きいことが判明しました。

そのため、急遽本日のみでhoneytrapの状況を確認してみると、以下のようになりました。

現在、日本とロシアから、honeytrapに対して多数の攻撃を受けています。

日本からの攻撃で使用されているPortは、大半がPort:81となっています。

なお、OSは特定できていません。

攻撃の半数は「Mass Scanner」ということで、脆弱性を調査している段階のようですね。しばらく、傾向を観測する必要がありそうです。