【ハニーポットの検証】ハニーポット設置125日目 ~4月の危険なユーザ名、パスワード上位50位~

昨日、自宅のネットワーク構成を変更し、これまでNECルータのDMZホスト機能を使用して運用していたハニーポットを、BUFFALOルータ2台によるセグメントの分割を実施しました。

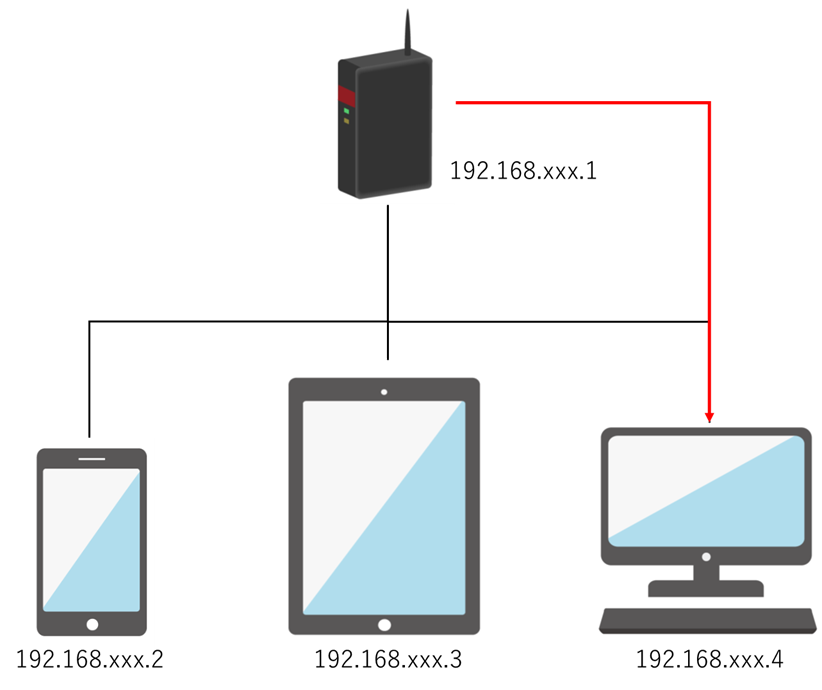

これまでは、この図のように同じセグメントにすべての機器が接続されており、外部からアクセスされた通信は、すべてDMZホストであるハニーポットPCに転送されていました。セグメントが同じなので、ハニーポットがやられてしまうと、すべて終わってしまう構成です。

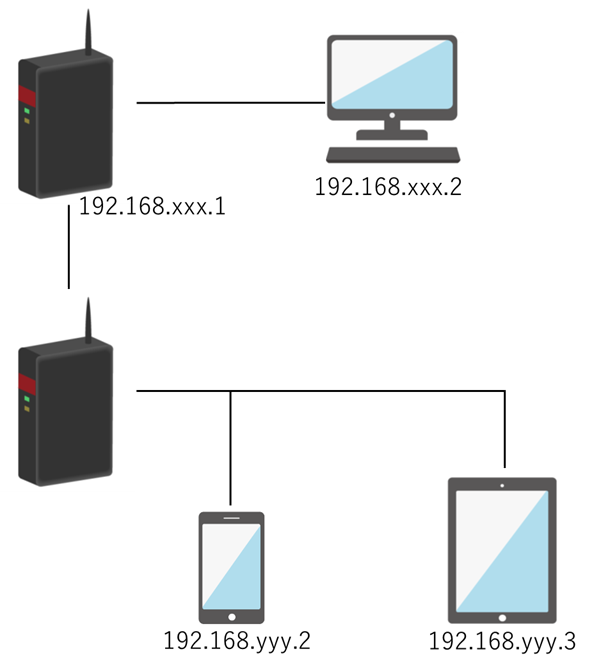

変更後は、下図の通り、ハニーポットを1つ目のルータ(192.168.xxx.1)に接続し、こちらはFWをフルオープンにしています。また、すべての通信はハニーポットに向けて流れるようにしてあります。

他の機器は2つ目のルータ(192.168.yyy.1)に接続し、FWをしっかりとかけています。

そのため、192.168.xxx.0/24のセグメントから、192.168.yyy.0/24のセグメントにはアクセスできず、これまでより安全な環境にすることができました。

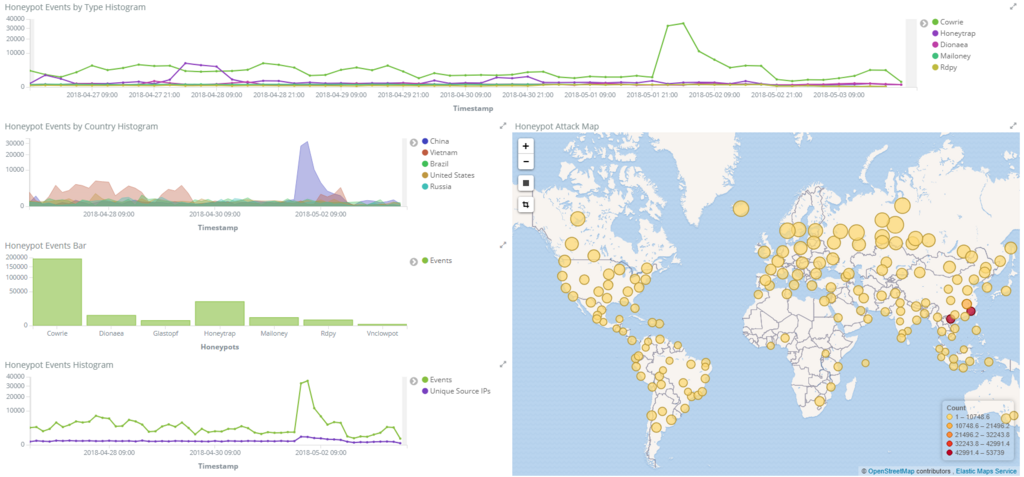

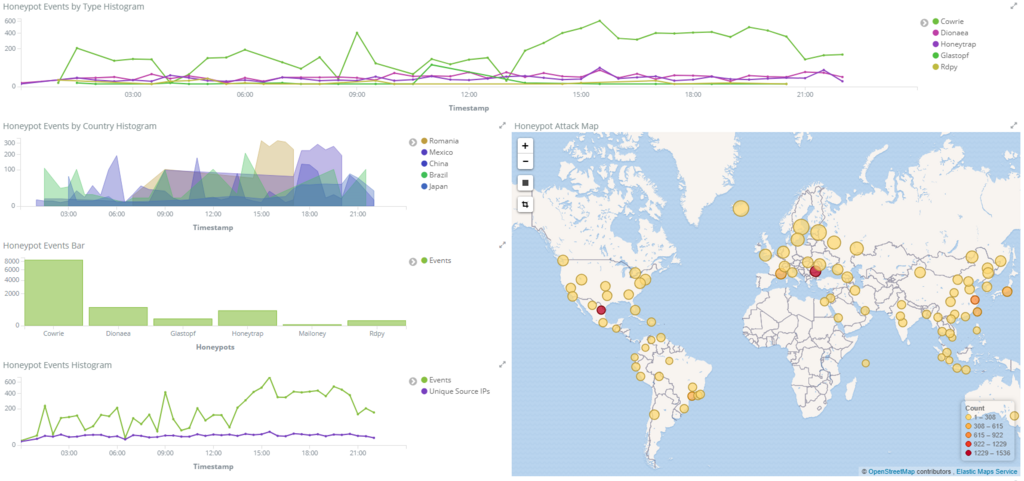

本日の攻撃状況

過去1週間の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

昨日、ネットワーク構成を変更するために、一時的にルータを止めていましたので、その影響で少し攻撃が減っています。

その直前、中国からCowrieに対して非常に大きな通信がありますね。

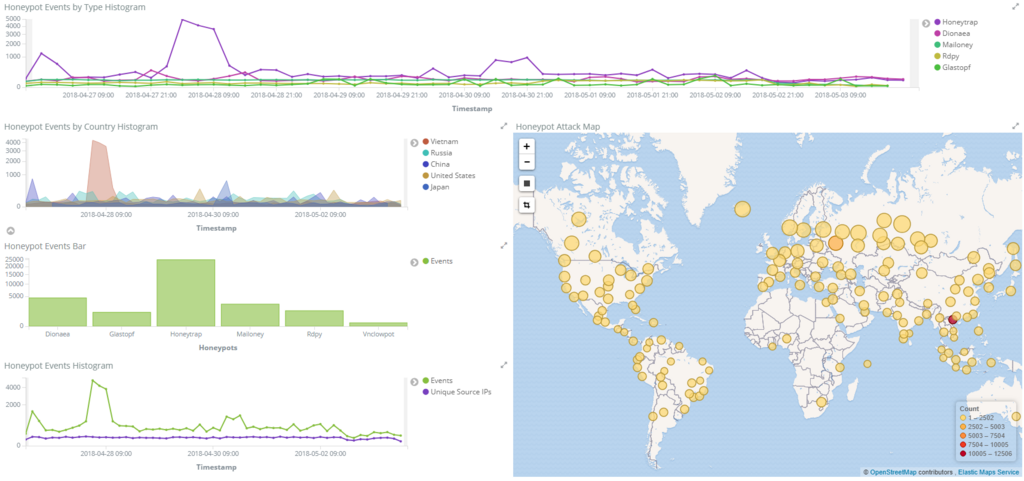

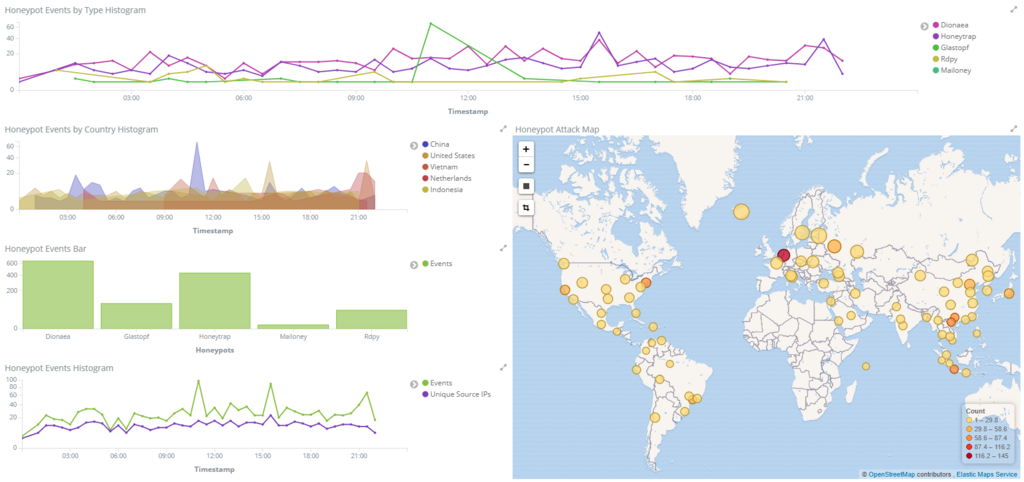

本日の攻撃状況

【全ハニーポット】

【Cowrieを除くハニーポット】

通信停止による影響はおおむね解消されたとみて問題ないかと思います。

4月の危険なユーザ名・パスワード上位50

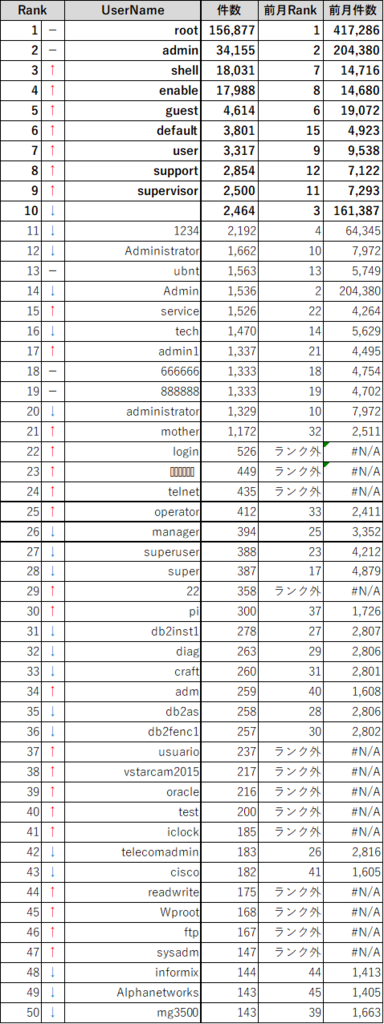

危険なユーザ名 TOP50

3月に比べると、件数が大幅に減少しています。

Cowrieそのものの攻撃件数が、3月は2,932,317件あったのに対し、4月は631,531件しかないというのが大きな原因ですね。

減少した原因は、年度末で攻撃がひと段落したのか、ハニーポットと気付かれたのか、他に原因があるのか…。

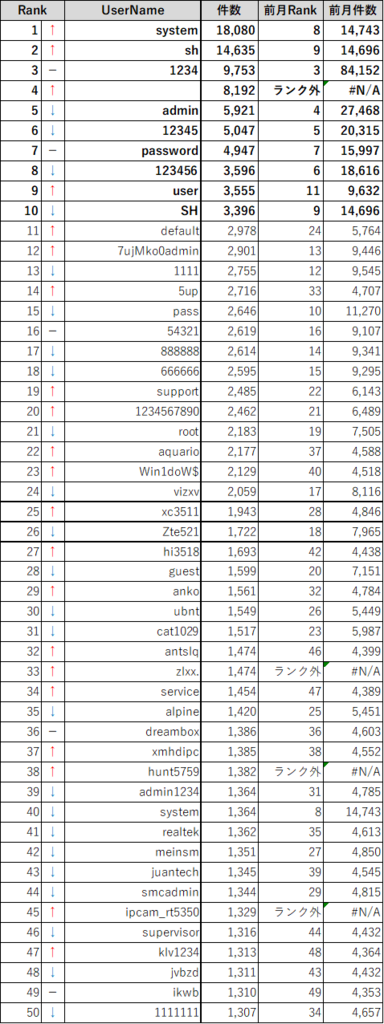

危険なパスワード TOP50

こちらも、件数は大幅に減っていますね。

面白いのは、これまでトップだった「ブランク」と「スペース」が4位まで転落しています。その代わり、systemやshといった、これまで8位、9位をキープしていたパスワードが上位に来ていますね。

「5up」も33位から14位と大躍進です。

45位の「ipcam_rt5350」は、私だけでなく、他のハニーポットでも引っかかっているようですね。おそらく、Webカメラの初期パスワードではないかと思われます。

想像よりも大きく件数が下がっているため、ランクが大きく変動しているように感じます。

次回は、4月の攻撃の傾向について、見てみたいと思います。