【ハニーポットの検証】ハニーポット設置71日目 ~同じような攻撃は偶然か?必然か?~

memcachedは、Port:11211(UDP)を使用するようですが、しっかり情報を確認していないまま、昨日の記事でTCPのアクセス数を調査していました。

これでは、本当の数字はわかりませんね。ただ、Port:11211(UDP)は調査対象としていないようで、現在の環境では残念ながら調べることができません。

と、いうわけで、他の攻撃について調べてみたいと思います。

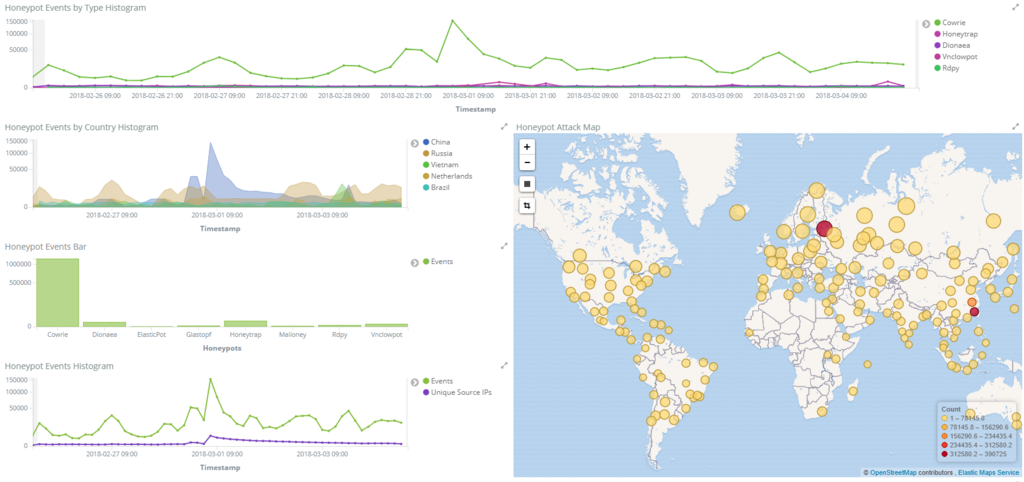

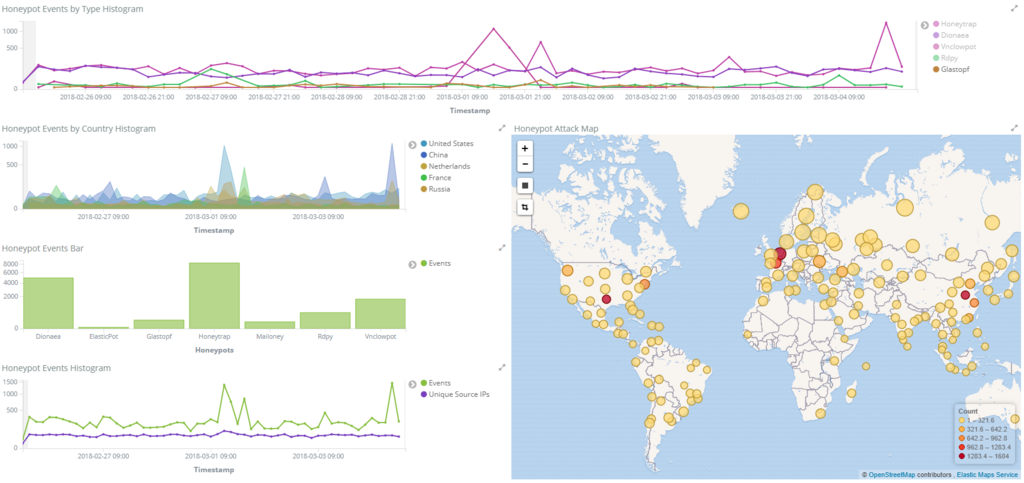

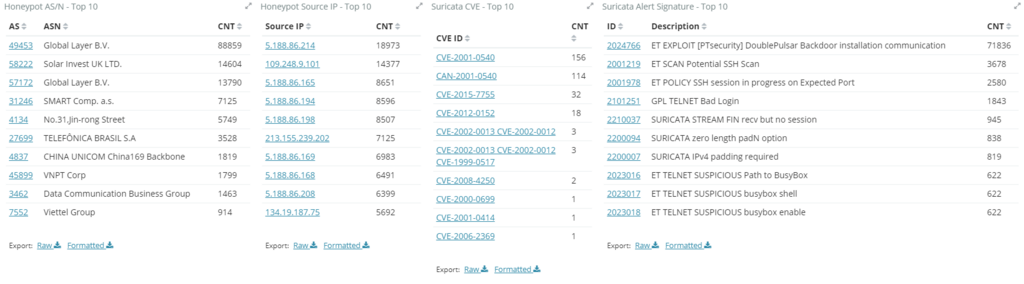

まずは7日間の推移です。

【全ハニーポット】

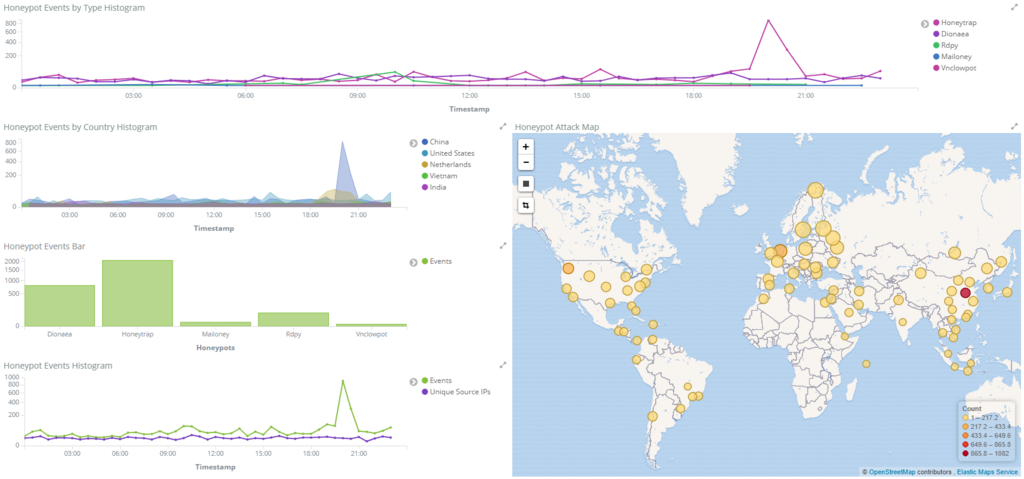

【Cowrieを除くハニーポット】

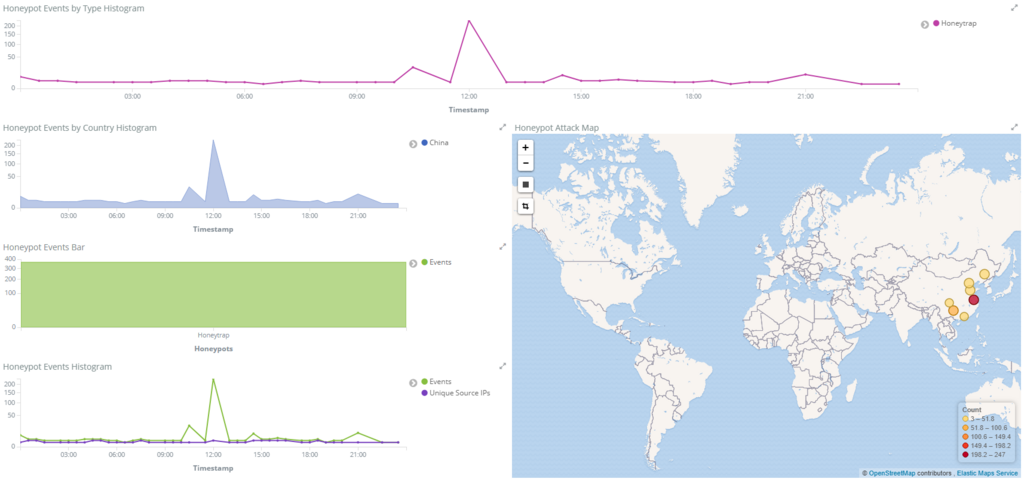

こう見ると、今日はhoneytrapの件数がかなり増加していますね。

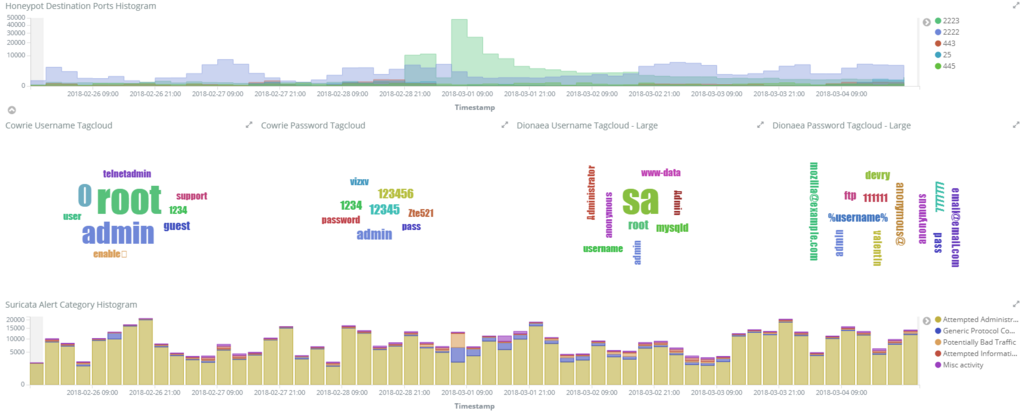

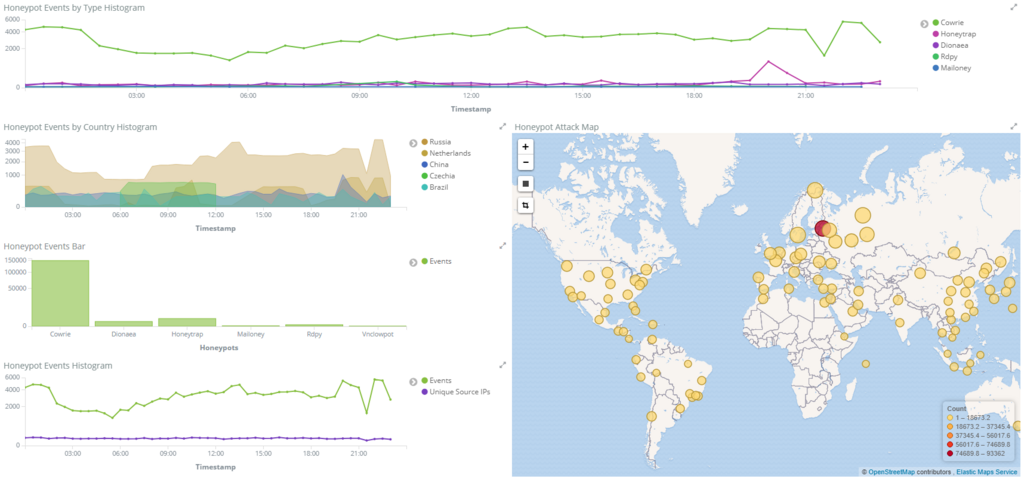

1日分のログで詳細を見てみます。

【全ハニーポット】

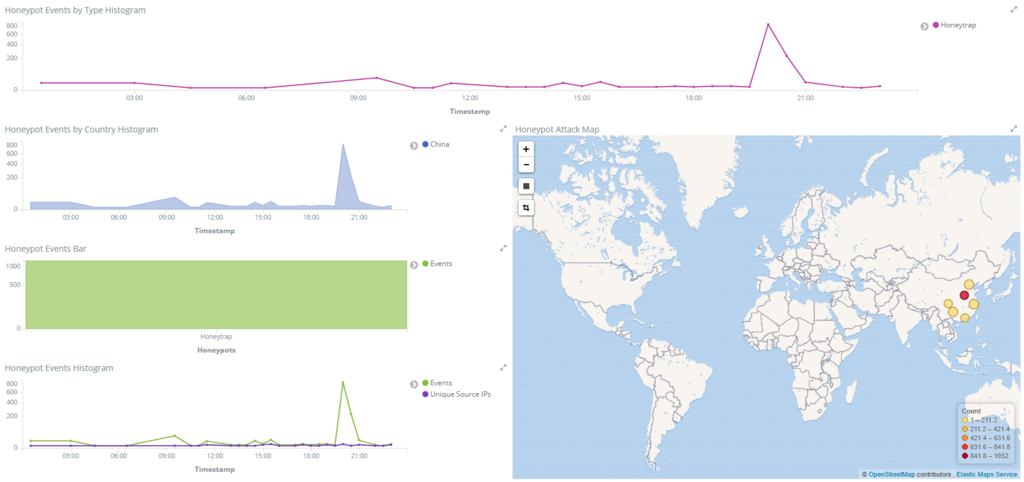

【Cowrieを除くハニーポット】

一つの時間帯で大きくhoneytrapが上がっていますね。また、国は中国のようですので、さっそくhoneytrap、中国でフィルターをかけてみます。

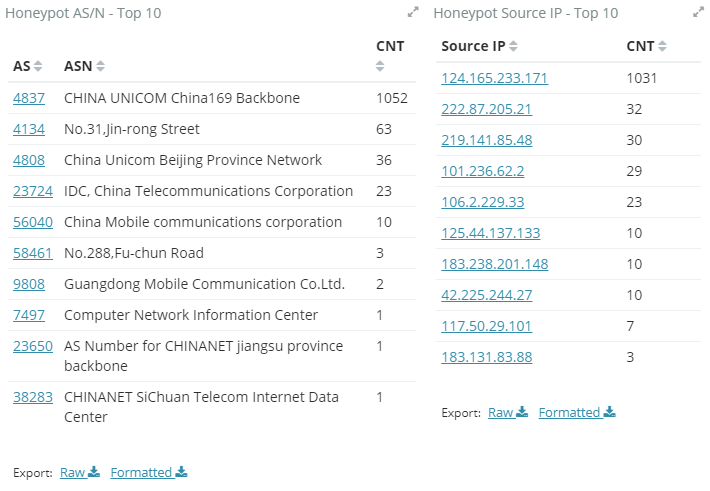

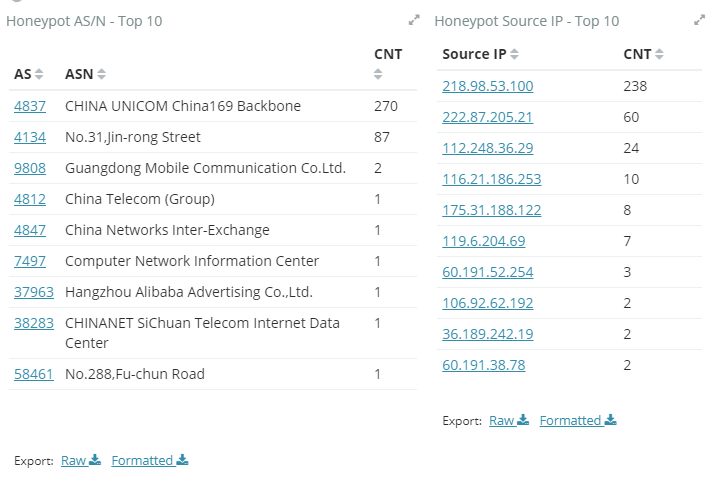

どうも、昨日も同じような状況を見た気がするので、昨日のログも切り出してみました。

IPアドレスは異なっていますが、同じAS/Nから昨日も今日も、特定の時間に攻撃が来ていますね。

件数は昨日の3倍以上と、昨日、攻撃に成功したから本格的に攻撃を開始したのか、たまたま日曜日だったから攻撃を強化したのか分かりませんが、少し気になる攻撃ですね。

この攻撃が偶然なのか、必然なのか、今後の動向が気になるところです。