【ハニーポットの検証】ハニーポット設置70日目 ~memcachedの攻撃はいかに?~

先日より、memcachedの脆弱性を使用し、DDoS攻撃が行われているとの情報がいろいろなところで出ていますね。akamai社では、実に1Tbpsもの攻撃が観測されたと、これまでの5Gbps~10GbpsのDDoS攻撃に備えておけば大丈夫という状況から、一気にこれまでの常識が覆されたともいえます。

こういった情報をまとめていただけるpiyologさんには、感謝しかないですね。

こちらによると、9万3千台ものmemcachedがインターネットからアクセス可能とのこと…。

せっかくハニーポットを立ち上げているのですから、こういった攻撃が観測できるといいですね。

と、いうことで、うちのハニーポットに攻撃が届いているか、確認してみました。

確認日数:30日

確認条件:Port:11211に対する攻撃

これまでも、Port:11211に対する攻撃はあったようですが、ここ最近、少し増えているようですね。ただ、件数は最高でも1日4回なので、残念ながらmemcachedの影響があるとは言えなさそうですね。

memcachedを使用した攻撃かどうか、logで分析する方法があるといいのですが…。

残念ながら、honeytrapのログ(attacker.log、honeytrap.log)を「11211」で検索してみましたが、「not found」となってしまいますね。

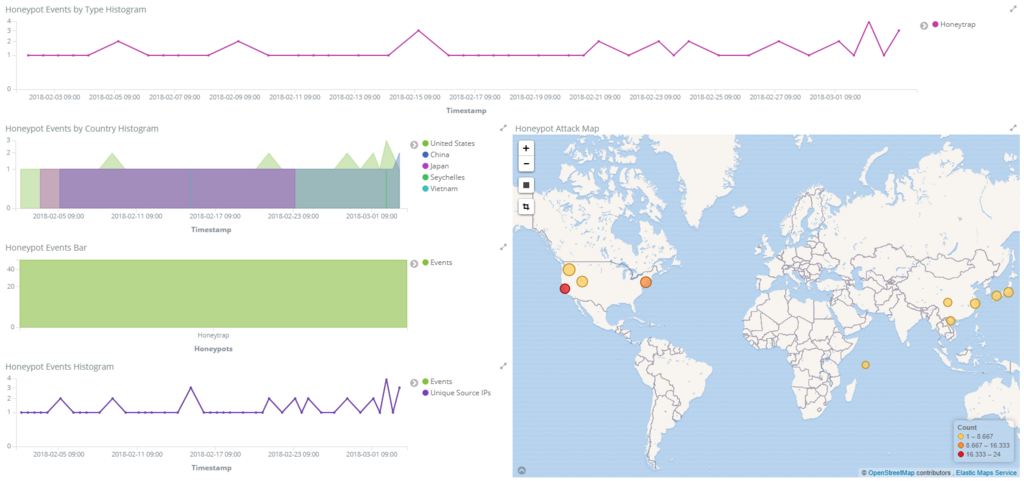

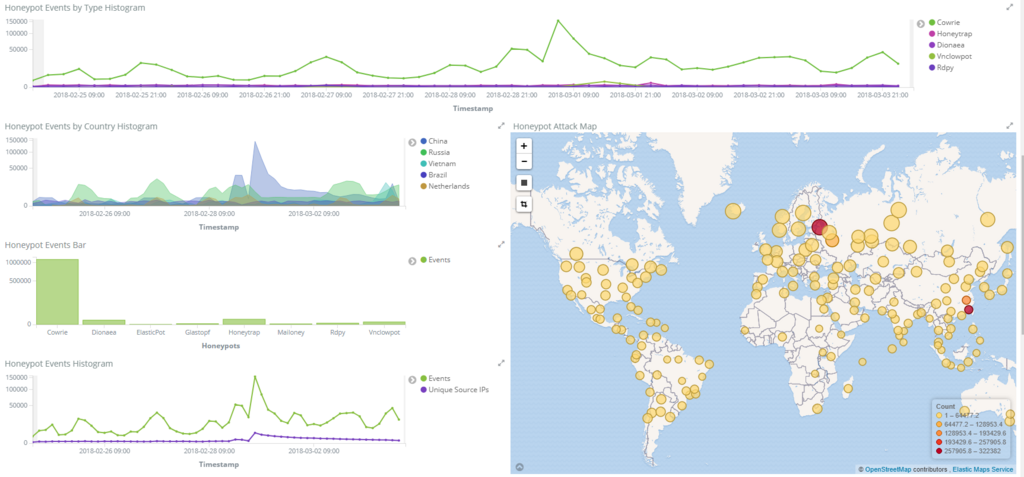

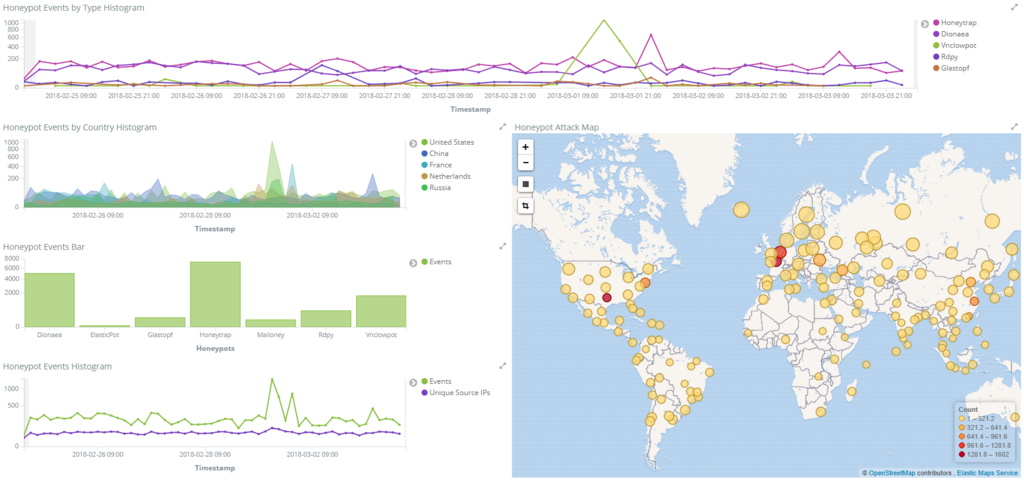

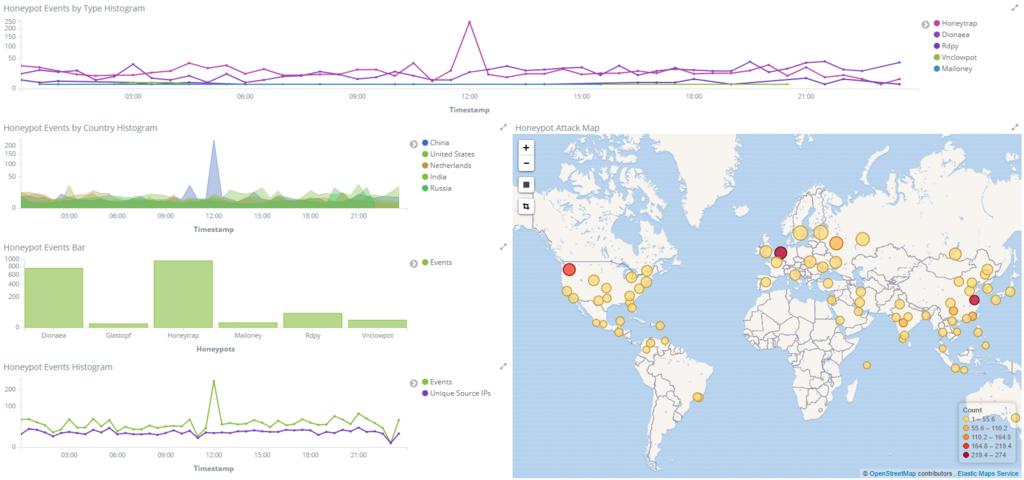

では、他の攻撃はどうでしょうか。まずは7日間の推移です。

Cowrieがないと、こうなります。

とびぬけて何かが多いということはなさそうですね。

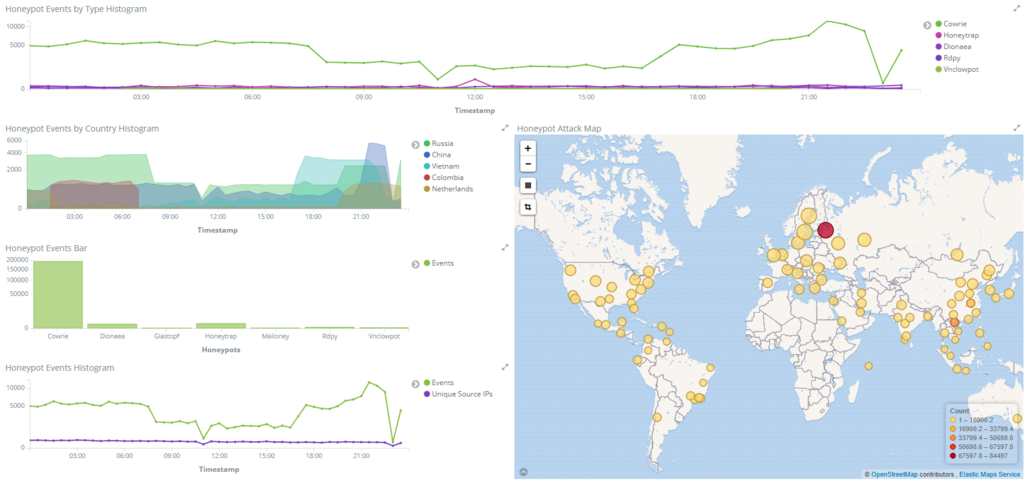

次に、本日1日分です。

Cowrieが一時的に0近くまで落ちているのは、T-POTの設定をいろいろといじっていた時に、サービスを停止させていたからですね。

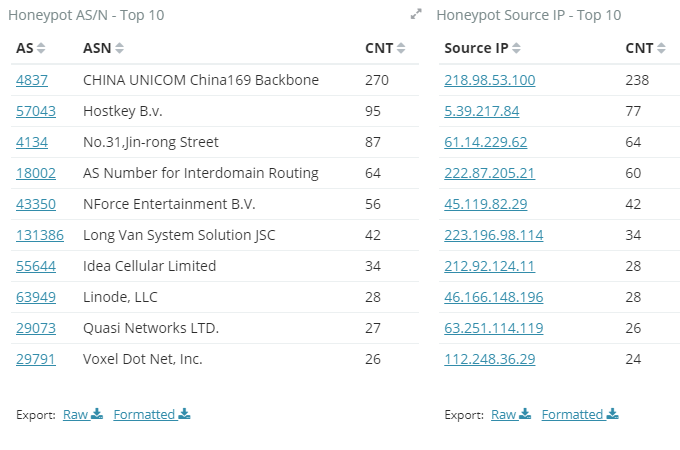

一時的に、honeytrapが増加しています。対象の国は中国のようですね。

AS/Nを見る限り、また、IoTからの攻撃かもしれませんね。

攻撃Portは、前回同様81が使用されていました。