【ハニーポットの検証】ハニーポット設置41日目 ~Redisとは?~

セキュリティとは全く関係ないお話ですが、モンスターハンターワールド、楽しいですね。のんびり狩りをやっていますので、どなたかご一緒にやりませんか?

個人的には、山田さんの本気のモンハンごっこがツボです。

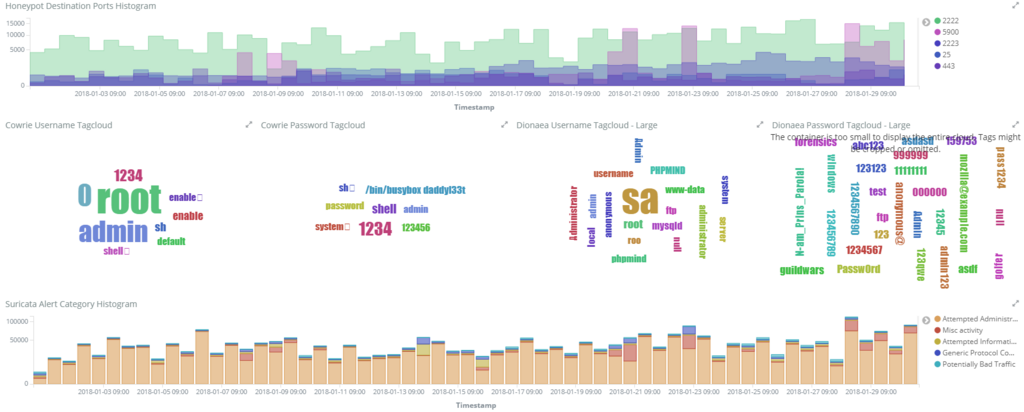

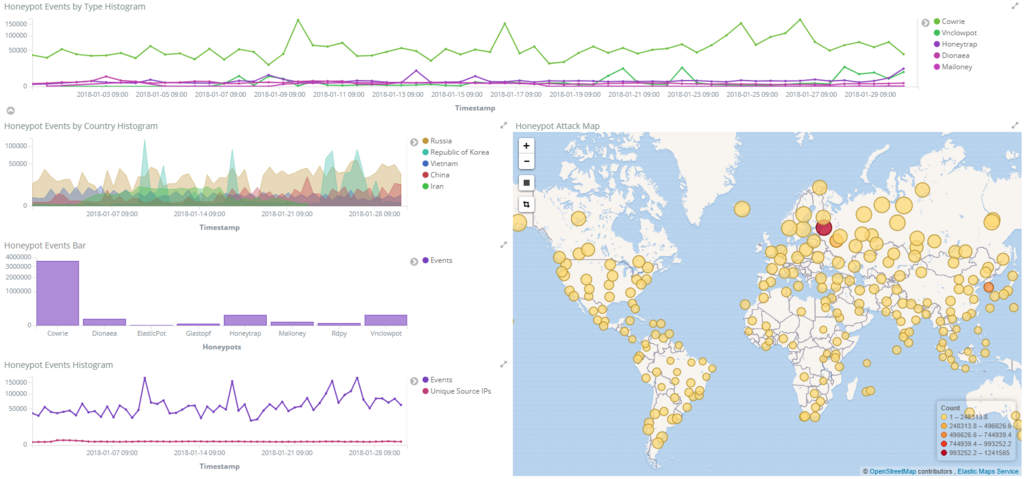

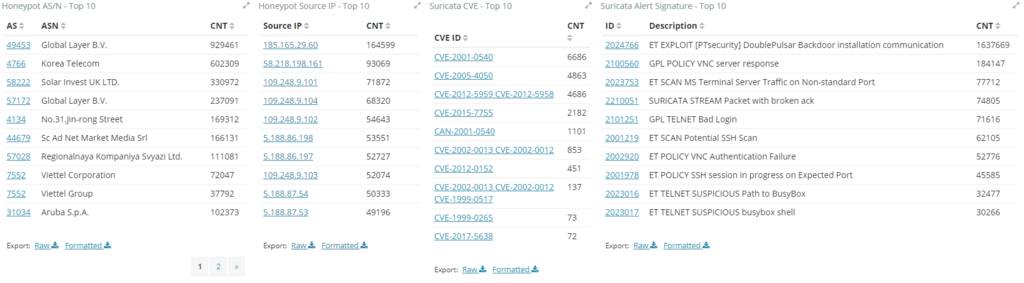

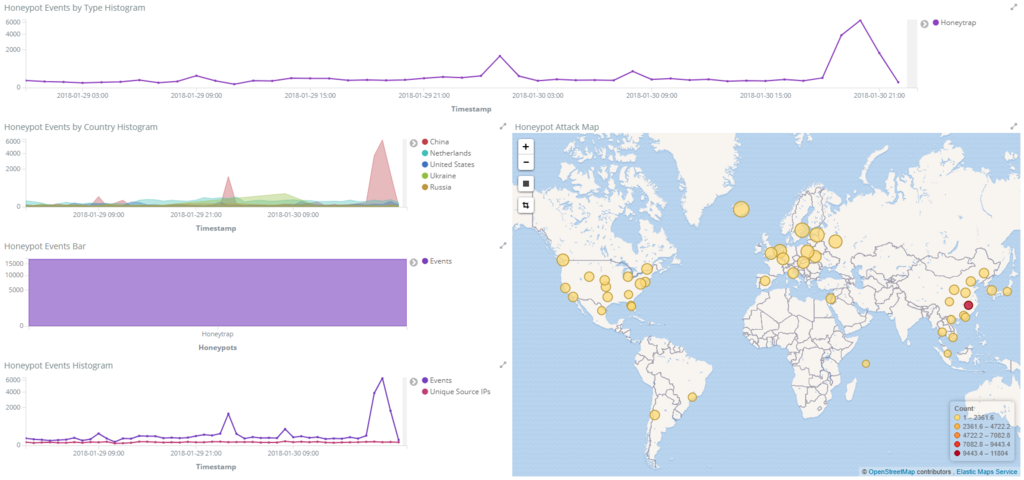

さて、1月もほぼ終わりですが、攻撃の推移はどうなっているのでしょうか。

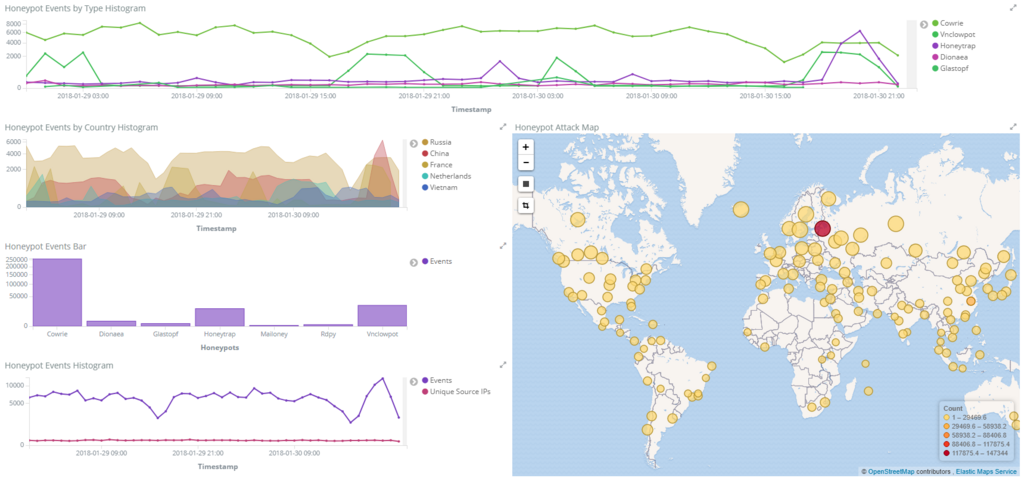

30日にして、honeytrapとVnclowpotが同時に上昇していますね。Cowrieは少し減少傾向でしょうか?

昨日、記事をさぼってしまいましたので、昨日の分と今日の分を併せてみてみます。

思っていた以上に、honeytrapの件数が増加しています。

Vnclowpotは前回記事にしましたので、honeytrapをフィルタリングしてみてみます。

件数はほとんどが中国です。

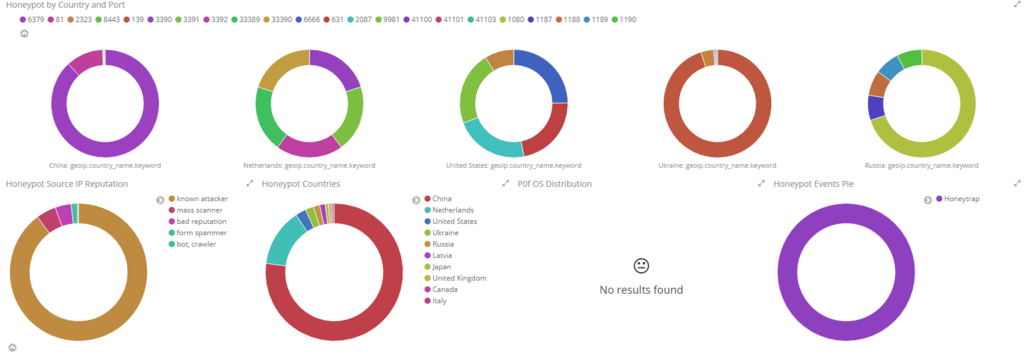

中国のアクセス状況をグラフで見てみると、ほとんどがPort 6379に対する通信になっているようですね。

Port 6379は、Redisというサービスで使用しているポートのようです。wikiを見てみると、「Redis key-value data store」となっていますね。

Redisをwikiで調べてみると、「データ構造サーバーを実装するオープンソースソフトウェアプロジェクトである。いわゆるNoSQLデータベースの一つであり、Redis Labs(英語版)がスポンサーとなって開発されている。」とされています。

これに対して、攻撃があるのですから、何らかの脆弱性があるのではないかと思って調べてみたところ、「CVE-2016-8339 Redis におけるバッファオーバーフローの脆弱性」がヒットしました。おそらく、これを突いた攻撃なのでしょう。

honeytrapのログを見てみると、MD5で「b5ab2350785f48d2a2475782107d99cf」が大量にダウンロードされていました。VirusTotalでチェックしてみましたが、現時点では検体が入っていないようでしたので、中身を解析することができません。

こういう時に、T-POT側からWindows側にファイルを転送できないといけないのですが、まだ知識不足でできないのがもどかしいですね。

どなたか、方法をご教示いただけると、非常にうれしいです。