【ハニーポットの検証】Port:9527/TCPへのスキャン

本日、OWASP Nightで登壇された根岸さんのお話で、Port:9527に対するスキャンが出てきたとのお話がありました。

ちょっと気になったので、我が家のハニーポットで現状を確認してみました。

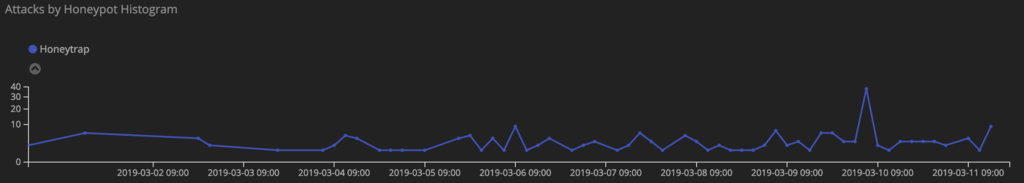

ハニーポットへの攻撃状況

【Port:9527のスキャン状況】

確かに、件数が多いわけではありませんが、我が家にもしっかりと到達しています。

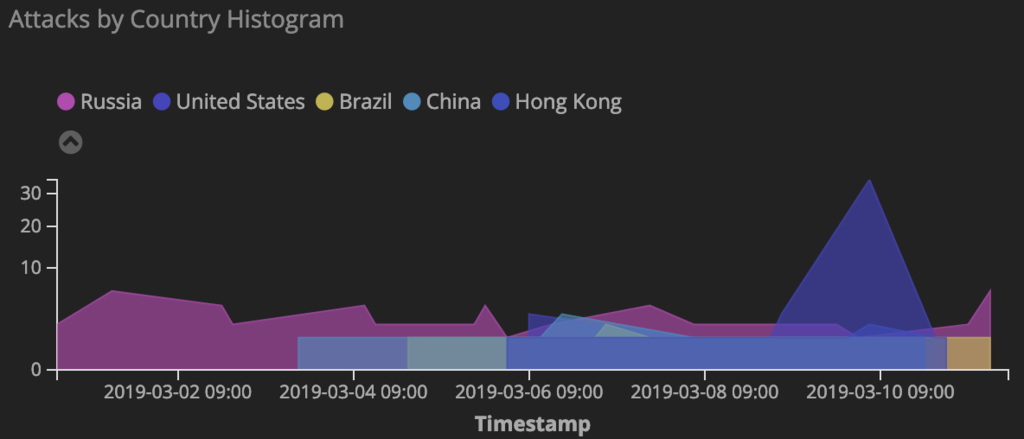

国別でみると、IIJさんのハニーポットと違い、ロシアが最も多くなっています。続いてアメリカで、ブラジルは3位となっていました。

ログを見てみましたが、どうもスキャンだけのようですね。

これまで全体像しか見ていなかったので、このように急に出てきたPortというのはノーチェックでした。この辺も検知できるようになりたいですね。

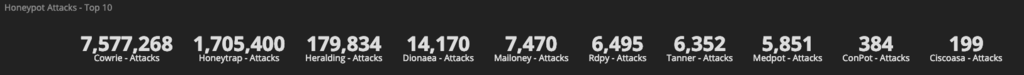

【その他の攻撃状況】

今回は、3月1日から11日までのデータです。

相変わらず、大量の攻撃が入っていますね。

ちなみに、この中にNOTICEからのスキャンは1つも入っていませんでした。

マイナーなプロバイダを使っているせいだという疑惑も…

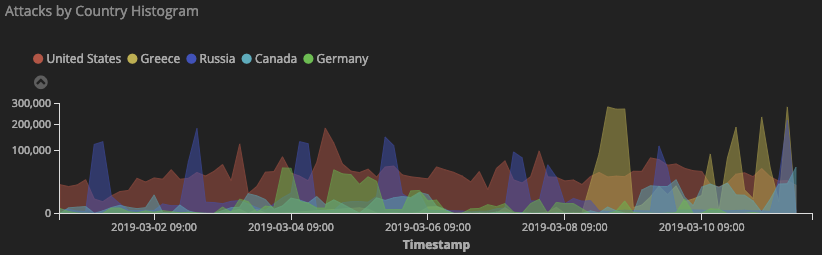

国別はこちら

結構な偏りが見えますね。

意外なところでは、ギリシャが一昨日くらいからどかっと来ていますね。

このギリシャからの攻撃は、ほとんどが同じIPアドレスからです。

EU内なので公表できませんが、1つのIPアドレスから約200万回の攻撃を観測しています。

ログをみるに、BusyBoxに対する攻撃のようですね。

ユーザー名の入力で「hostname SEFA_ID:(数字4桁)」というのが、大量に観測できています。

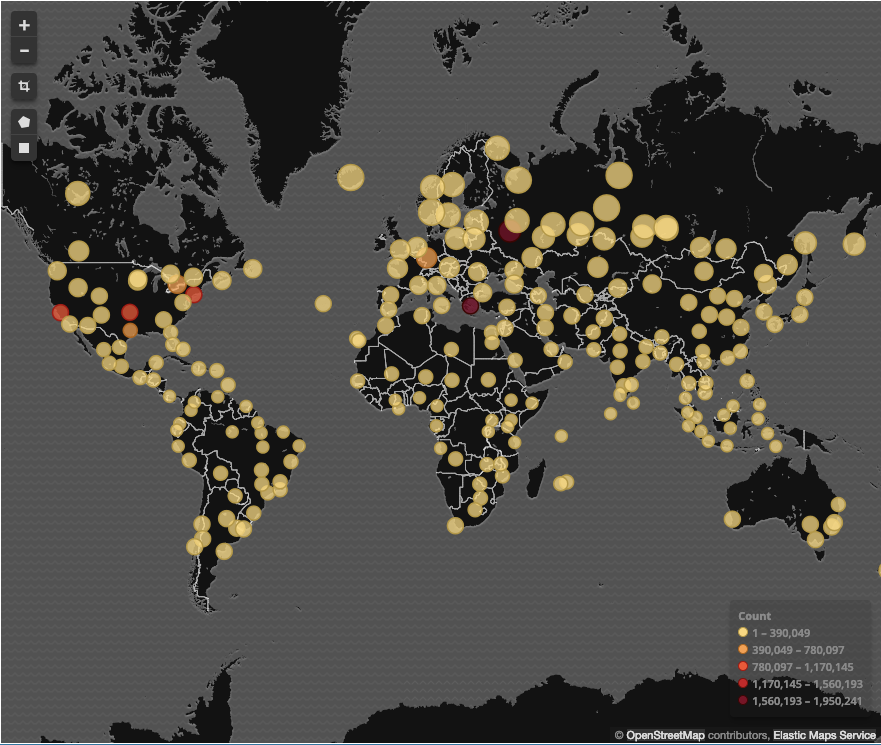

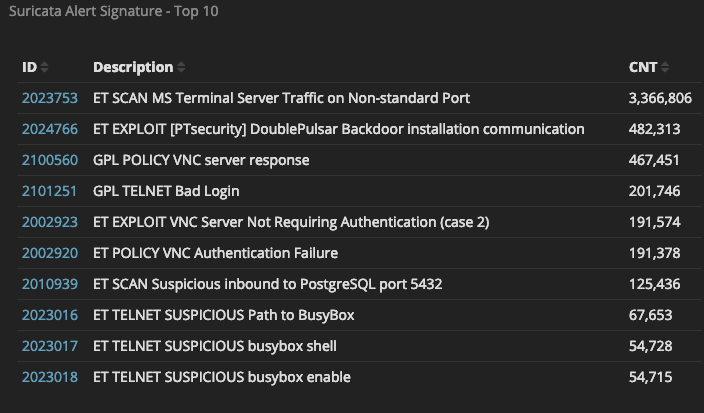

あと、今回の観測では、Alertが少し特徴的でした。

これまで、2つ目のDoublePulsarがダントツで多かったのですが、今回はそこまで多くありません。

変わって、Traffic on Non-standard Portというのが、大量に観測されています。

何か、大掛かりなスキャンが実行されている感じがしますね。

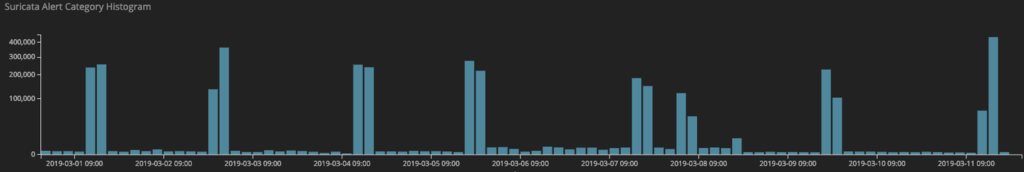

このシグネチャで観測したタイムスタンプがこちらですが、時間で偏りが非常に多いのがわかります。

残念ながら、IPアドレスの特定には至っていませんが、今後注視していきたいと思います。