【ハニーポットの検証】T-POT 18.11 運用開始1週間後の攻撃状況

昨日、Python Boot Camp in 仙台というイベントに参加させていただきました。pythonどころか、VBA以外のプログラミング経験が一切ない私にとって、非常に参考になるお話が聞けて、参加してよかったと思います。

懇親会も3次会?4次会?まで参加し、終電も逃すという失態を久々に体験しましたが、新たな出会いもあり、やはりイベントの懇親会も大切だということを改めて感じたところです。

さて、本日はようやくT-POT 18.11の運用から1週間が経過しましたので、その攻撃の状況についてみていきたいと思います。

ハニーポットへの攻撃状況

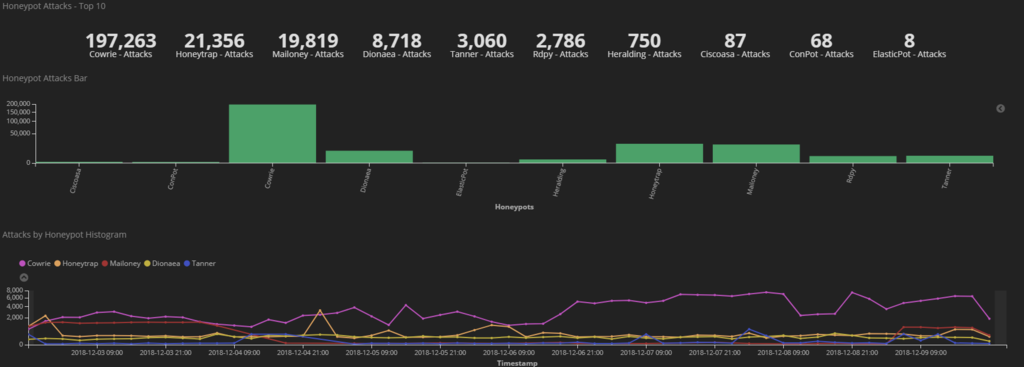

【ハニーポット毎の攻撃状況】

比較するものがありませんので、攻撃が多いか少ないかはわかりませんが、今週も大量に攻撃を受けているということだけはわかります。

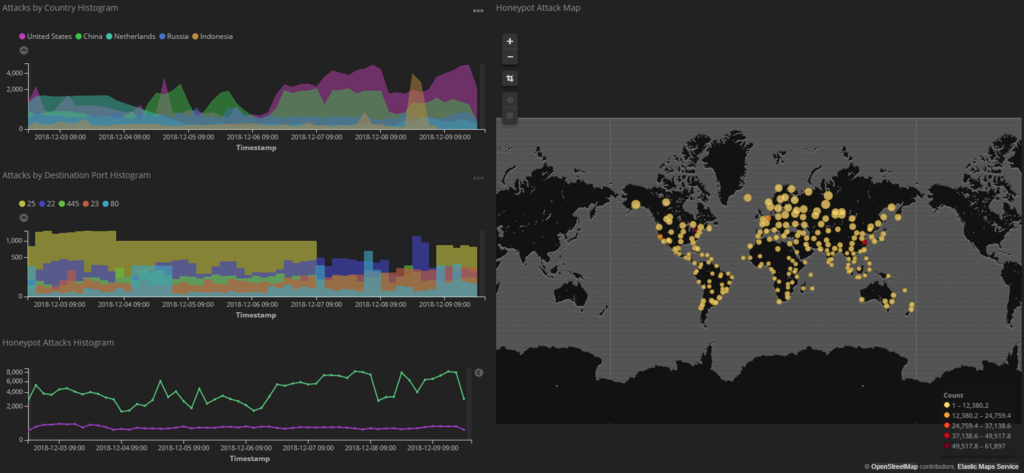

【Attack Map】

圧倒的に、アメリカと中国からの攻撃が多いですね。

ちょっと画面でが見えにくいですが、アメリカ、中国ともに全土に分散されている中で、1か所だけ赤い円があります。そこからの攻撃が突出しているということで、ここに攻撃者がいるか、踏み台があるようですね。

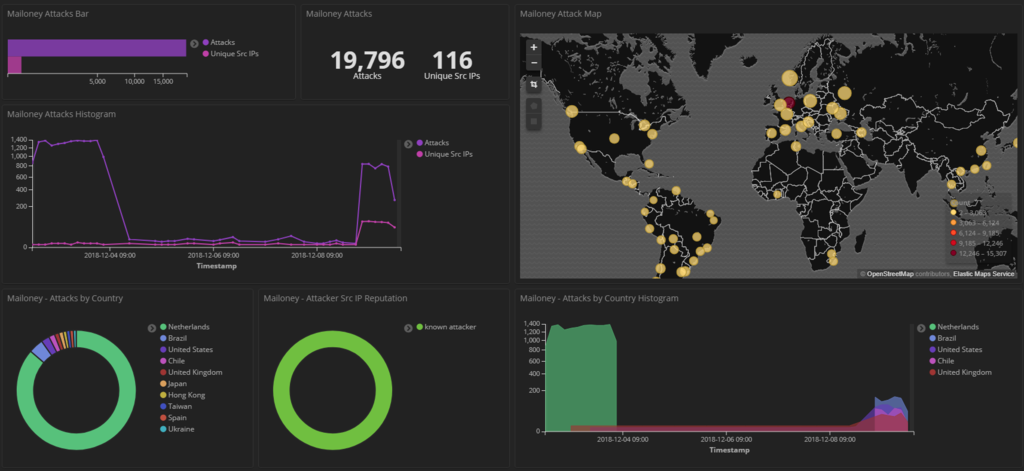

【Mailoneyへの攻撃】

ちょっと気になったのがこちら…

Mailoneyのダッシュボードですが、攻撃が週末に偏っている気がするんですよね。たまたまかもしれませんが、先週の日曜に立ち上げて大量に攻撃を受け、今週の日曜日も大量に攻撃を受けています。

週末にメールサーバに対して攻撃を仕掛けてきているのでしょうか。

SMTPのINPUTを見ると、HELO mailrelay.local が1,405回と大量に発生しているため、メールをリレーさせようとしている感じがします。

もし、バラマキ型攻撃の発生日時と一致しているようであれば、それらの攻撃に使用するための攻撃と判断することができるかもしれません。

まだまだ、運用を始めて1週間ですので、この攻撃状況が果たしてT-POT 17.10を比べてどうなのか、まではわかりませんが、しばらく経過を観測してみたいと思います。

ちなみに、エフスタで教わったmiraiの23/tcpに対する調査は…

全部ではないでしょうが、ほとんどがmirai関係だと思われます。