【ハニーポットの検証】ハニーポット設置4日目

ハニーポット用のPCを新しく購入しました。まだ到着していませんが、Core i5、メモリ8GB、HDD500GBのノートPCが3万円弱で手に入ったので、ハニーポット用には十分なスペックかと思います。

到着したら、環境を再構築します。

さて、ハニーポットの運用、4日目です。

予想どおり、

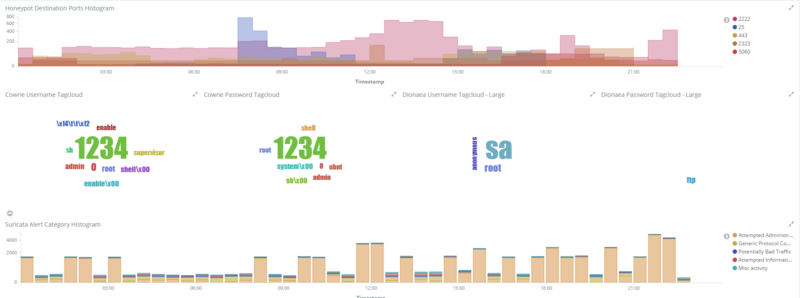

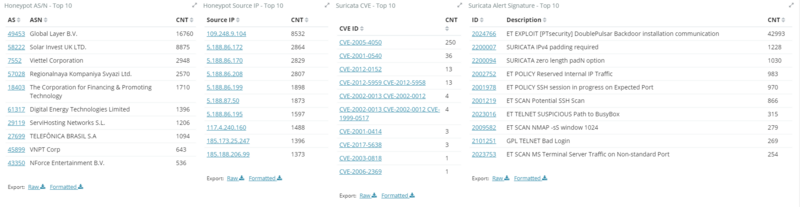

「ET EXPLOIT [PTsecurity] DoublePulsar Backdoor installation communication」

これが非常に増えています。1日で42,993件となっており、昨日半日で20,408件でしたので、想像通りの件数となっていますね。

この攻撃については、運用を継続するだけ増えてくるような気がします。

昨日気になった脆弱性情報の

「CVE-2017-5638」

については、本日3件ということで、あまり攻撃には使われていないようですね。

それよりも、

「CVE-2005-4050」

に関する攻撃が、他の攻撃に比べて非常に多いように思います。

英語は得意ではないのですが、解説は以下の通りのなっています。

「Buffer overflow in multiple Multi-Tech Systems MultiVOIP devices with firmware before x.08 allows remote attackers to execute arbitrary code via a long INVITE field in a Session Initiation Protocol (SIP) packet.」

(https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2005-4050より)

googleで翻訳をかけると、

「複数のマルチテックシステムでのバッファオーバーフローx.08より前のファームウェアを搭載したMultiVOIPデバイスは、リモート攻撃者がセッション開始プロトコル(SIP)パケットの長いINVITEフィールドを介して任意のコードを実行できるようにします。」

となっています。

今後、こちらの攻撃に関する動向も注意してみたいと思います。

ブルートフォースに目を向けてみると、ユーザ名、パスワードとも「1234」が目立ちます。

2017年最悪のパスワード100

https://gigazine.net/news/20171220-worst-password-2017/

こちらをみると、意外にも「1234」は30位なんですね。