【ハニーポットの検証】9月の危険なユーザ名、パスワード 番外編 危険なIDとパスワードの組み合わせ

以前、OWASP NagoyaでLTした際「ユーザIDとパスワードの組み合わせ」について質問があり、回答できなかったということがありました。

T-POTのkibanaでは、ユーザIDとパスワードの試行回数は簡単に表示することができますが、それらがどのように組み合わされて攻撃されているかまでは見ることができません。

そこで今回は、ログを収集してユーザIDとパスワードの組み合わせを探ってみたいと思います。

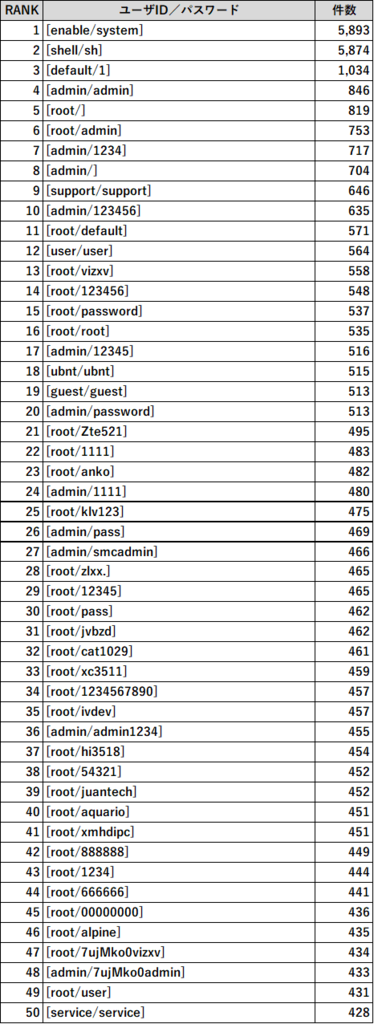

危険なユーザ名とパスワードの組み合わせTOP50(9月22日~30日の実績)

調べてみると、ログが30日とちょっとしか残らない関係上、1カ月調査することができず、中途半端ですが9月22日~30日という約1週間のログの調査となりました。

TOP10 の傾向

今回の調査の結果、栄えある1位は [enable/system] の組み合わせとなりました。なんと、9日間で5,893件、1日当たり600件以上の攻撃に使われているユーザIDとパスワードの組み合わせということになりますね。

逆に、ユーザID「enable」はほとんどがこの攻撃に使用されており、ブルートフォースの対象にはなっていないことが分かります。

僅差で2位の [shell/sh] についても同じことが言えそうですね。

おそらく、皆さんが予想していた「root」や「admin」といったユーザIDは、総攻撃回数で見ると多いのですが、ブルートフォースの対象となるため、ユーザIDとパスワードの組み合わせという形でみると、分散してしまうようですね。それでも4位~8位、10位は「root」「admin」で占められているのはさすがと言えるでしょう。

その他の動向

今回、試しに9日間の集計を行ってみましたが、組み合わせの総数は8,799件と非常に多岐にわたる組み合わせでアクセスを試みてきているのが分かります。

特徴的な組み合わせとして、以下のような組み合わせがありました。

初期パスワード編

[!!Huawei/@HuaweiHgw] Huawei社のルータの初期アカウント

[Alphanetworks/wrgg15_di524] アルファネットワーク社の初期アカウント

他、初期アカウントの組み合わせは多数存在しています。

いずれも9日間で100回を超える攻撃を受けています。

有名なユーザIDのパターン数

「root」を使用した組み合わせは6,231件

内、「password」に類似したフレーズを使用したものは69件

「admin」を使用した組み合わせは520件

内、「password」に類似したフレーズを使用したものは88件

こう見ると、「root」は完全にブルートフォースを食らった後のように見えますね。しかし、「password」をもじったようなものは「admin」のほうが多いということは、初期パスワード狙いか、単語狙いが多いという傾向が見れそうです。

この分析、もう少し本腰入れてやっていくのも面白いかもしれませんね。