【ハニーポットの検証】ハニーポット設置80日目 ~Redis におけるバッファオーバーフローの脆弱性が再び?~

最近は2日に1回のペースでしか更新できていませんが、決してモンスターハンターや北斗が如くばかりやっているわけではありません…。

少しはやっていますが…。

最近、Googleアラートを活用してセキュリティ情報を集めています。セキュリティリサーチャーの方は、毎日大量の情報をうまく整理しているようですが、なかなか簡単にまねできるものではありませんね。少し、情報におぼれてしまっています…。

piyokangoさんは、どうやって一人であんなにも大量の情報をさばいているのか…。1日密着取材をしてみたいですね…笑

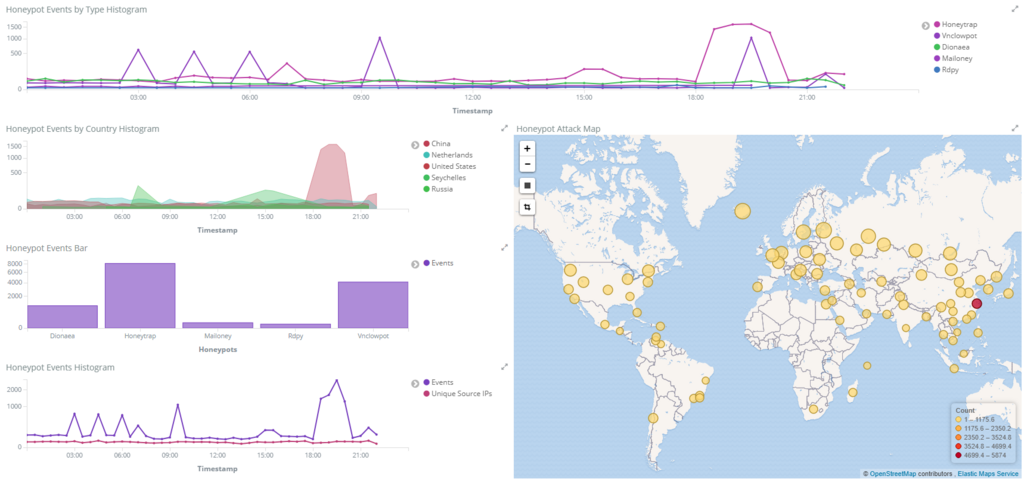

と、いうわけで、本日の状況を見てみたいと思います。

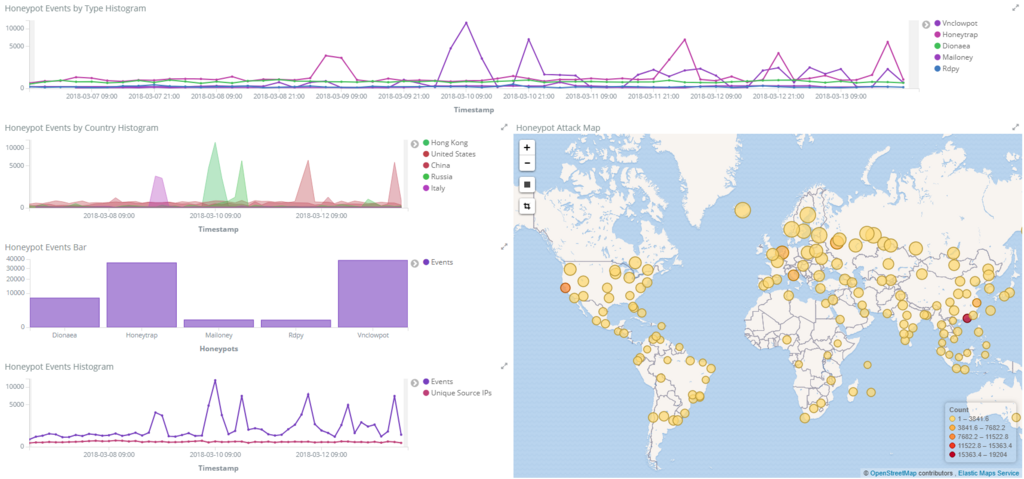

まずは、過去7日間の推移です。

【全ハニーポット】

【Cowrieを除くハニーポット】

Cowrieが下がって、Honeytrapが増加していますね。Vnclowpotもやや減少傾向にありそうです。

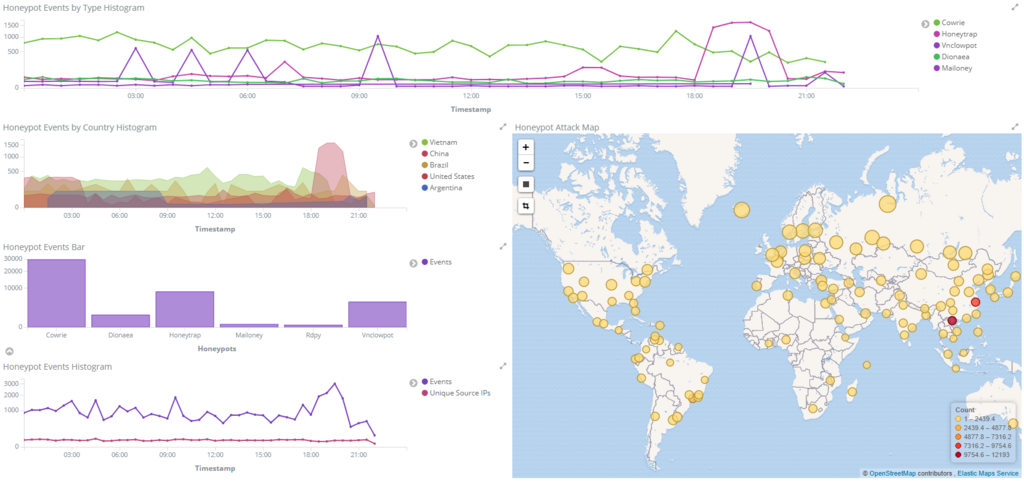

1日分のログで詳細を見てみます。

【全ハニーポット】

【Cowrieを除くハニーポット】

いつも通りhoneytrapは一時的なもののようですね。しかし、件数の多さと、時間の長さが気になります。いつもだと、もっと一過性のはずが、今回は2時間程度、同じくらいの攻撃が入っていますね。

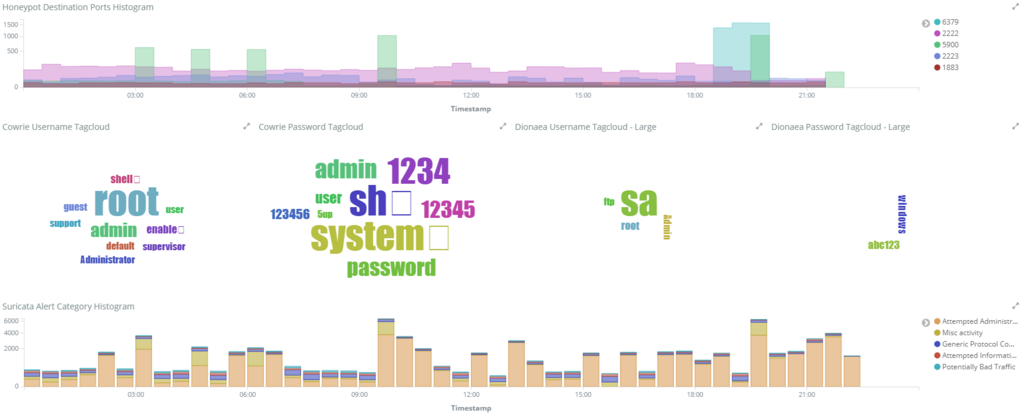

Portを確認してみると、ほとんどがPort 6379です。

このPortの役割は「An advanced key-value cache and store(高度なキー値キャッシュとストア)」だ、そうです。

私には、少しわかりませんので、このPortを使用した攻撃がないか、調べてみます。

調べてみたら、「サイバーセキュリティはじめました」というブログがヒットしました。

以前、自分で書いた記事でした…。

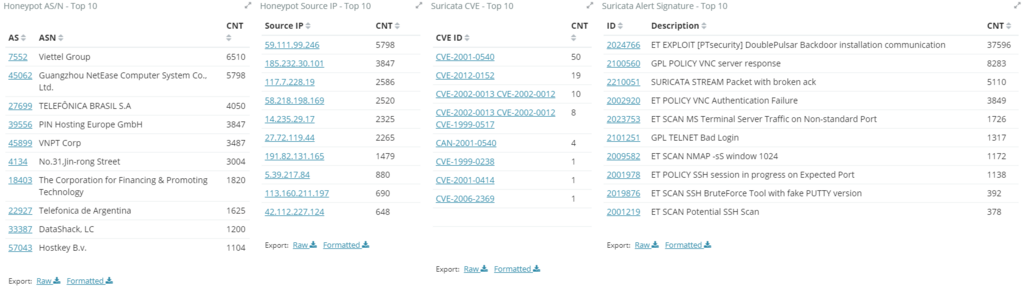

約40日前に、「CVE-2016-8339 Redis におけるバッファオーバーフローの脆弱性」の可能性があると、自分で書いています。

今回も、おそらく、この攻撃かと思われます。