【ハニーポットの検証】ハニーポット設置55日目 ~RDP in Mexico VNC in …?~

いよいよ明後日は、ITメディアさんが主催する「@ITセキュリティセミナー」大阪ロードショーの日です。そのため、明日は前泊入りで大阪に入ります。

いろいろな基調講演もあることながら、辻さんや根岸さん、PiyokangoさんといったTwitterで情報を見させていただいている方々のセキュリティリサーチャーズナイトが一番楽しみですね。

いつでも多くの知識を持ち帰りたいと思います。ご一緒に参加される方、どうぞよろしくお願いいたします。

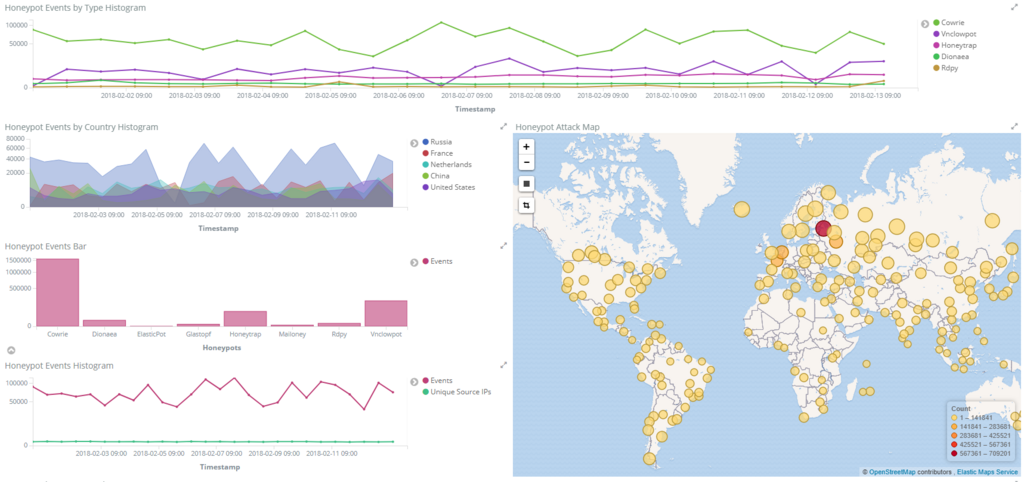

さて、本日のハニーポットの状況です。まずは30日分の実績です。

特に、大きく変動しているところはなさそうですね。2か月弱運用してきましたが、やはりSSH・Telnetへの攻撃が多いのか、Cowrieのグラフが大きすぎて他のグラフの変動が見ずらいという可能性がありますね。この辺も少し工夫が必要かもしれません。

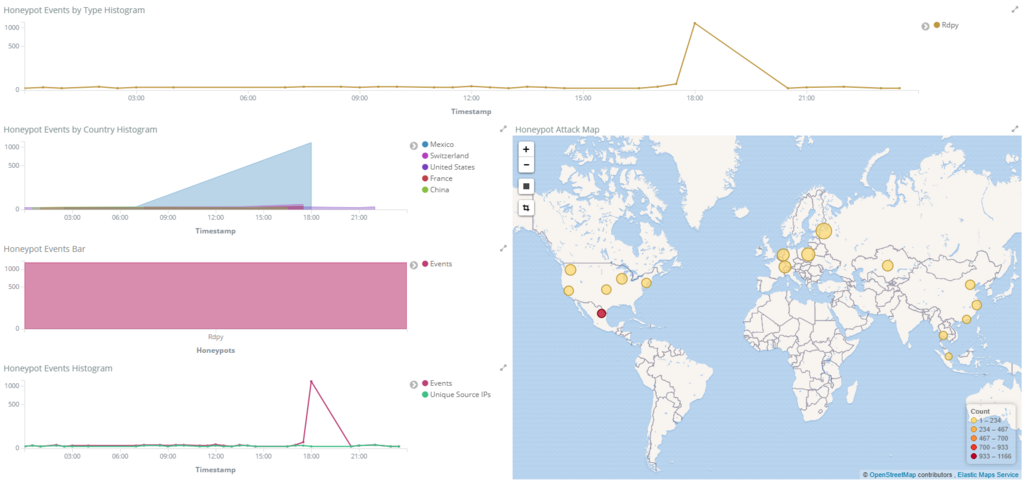

次に、本日1日分です。

16時頃を境に、Cowrieがいい気に下がって代わりにVnclowpotが飛び出していますね。その陰に隠れて、Rdpyもそこそこアクセスがあります。

RdpyはRDP(PORT:3389)を使用した攻撃を収集できます。まずはこちらを見てみましょう。

明らかに一か所飛び出しているところがありますね。地図で見るとメキシコだそうです。メキシコから大量のRDPに対する通信…何があるんでしょうか。

IPアドレスはこのようになっています。ほぼ一か所からの攻撃だということが分かります。「Axtel, S.A.B. de C.V.」はICT会社ということですが、ISPなのでしょうか?

「メキシコの企業、ビジネス、金融、政府、卸売業、小規模企業、中小企業、住宅顧客向けのICTソリューションを提供しています。」と記載されていますので、どうもただのISPではない可能性がありますね。

RdpyとVnclowpotを重ねるとこのようになります。発生している時刻は重なっている部分がありますが、おそらくたまたまでしょう。

Vnclowpotでは、メキシコはほとんどなく、いつもと変わらずに大半がフランスとなっていました。

欧州ではVncが、メキシコではRDPが主流とみることができるのかもしれません。

この攻撃は、オリンピックと関係はあるんでしょうかね?

オリンピック関連のサイバー攻撃は、Piyokangoさんのpiyologで、非常に見やすくまとめられています。