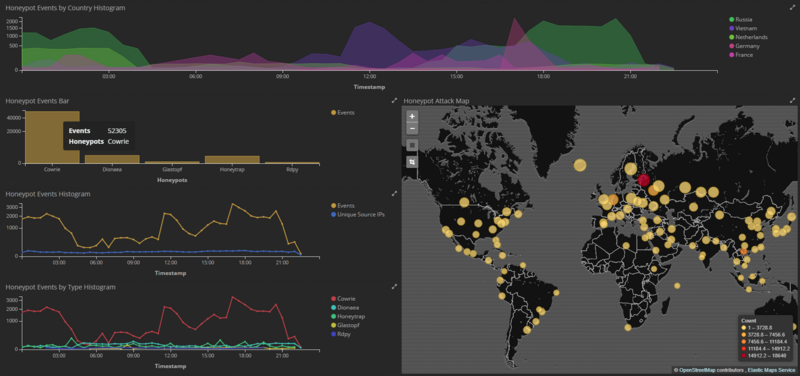

【ハニーポットの検証】ハニーポット設置7日目 ~Port「2222」の謎~

3日目にして、何にテーマを絞ろうかと悩んでしまう状況です…。

今回は、これまで少し気になっていたものの、調べ切れていなったPort「2222」について、調べてみたいと思います。

Port「2222」は「Honeypot Destination Ports Histogram」でほぼ毎日上位に来るPortです。

このPortを使用して何かをしているのでしょうが、何をされているか分かりません。

そのため、まずは、どのハニーポットがPort「2222」を使用しているのか、特定してみました。

その答えは「Cowrie」にありました。まぁ、そうでしょうね…通信量も最も多いですし…。

そこで「Cowrie」から、Port「2222」の通信状況を調べていく中で、英語ですが解説ページに飛ぶことができました。

https://www.speedguide.net/port.php?port=2222

そこには、はっきりと

Some trojans also use this port(一部のトロイの木馬は、このポートも使用します)

と記載されています。

さらに、その下には、

The MicroWorld Agent service (MWAGENT.EXE) in MicroWorld Technologies eScan, allows remote or local attackers to gain privileges and execute arbitrary commands by connecting directly to TCP port 2222.

(MicroWorld Technologies eScanのMicroWorld Agentサービス(MWAGENT.EXE)により、リモートまたはローカルの攻撃者は、TCPポート2222に直接接続することにより、特権を取得して任意のコマンドを実行することができます。)

とされています。

これはいよいよ怪しそうだと、いろいろネット検索してみると、とんでもない記事を発見しました。

https://github.com/micheloosterhof/cowrie/blob/master/INSTALL.md

Cowrie runs by default on port 2222. This can be modified in the configuration file. The following firewall rule will forward incoming traffic on port 22 to port 2222.

(Cowrieはデフォルトでポート2222上で動作します。これは設定ファイルで変更できます。次のファイアウォールルールは、ポート22の受信トラフィックをポート2222に転送します。)

もともと「Cowrie」は、SSH通信に関するハニーポットでした。

SSH通信で使用するPort「22」の通信をPort「2222」に転送しているということで、特にPort「2222」に対して通信があるわけではなく、これは「Cowrie」の仕様ということのようでした。