【T-POTの改造】 DionaeaとVirusTotalの連携(完成)

2018/02/17 1:55 一部誤りが判明したため修正

2018/02/17 17:05 fatsheepさんの情報に基づき、全体を修正

2018/02/17 23:35 fatsheepさんの情報に基づき、一部修正

2018/02/18 00:00 設定完了!

2018/02/18 22:45 fatsheepさんの情報(日付をまたぐと削除されることが判明)に基づき、全体を修正

2018/02/21 0:00 fatsheepさん、teppayさんのご協力のもと、ようやく完成しました。

昨日、私と同じく(私より高レベルに)ハニーポットを運用されているfatsheepさんのブログが更新されていました。

この中で、Dionaeaで保全されたファイルの一覧が書かれてあり、興味深く読ませていただいたところ、私も真似したいな…と思い、USBメモリにコピーしてWindowsPCに移したのですが…

当然のことながら、ウィルス対策ソフトが大量に警告を吐き出して、すべて削除されてしまいました。まぁ、常識で考えればそうなりますね…。

もう一度記事を読み返してみると、VTAPIで自動調査と書かれていました。いろいろ調べてみたところ、VirusTotalのAPIを使用して自動的に結果を取得できるとのこと…これはぜひやりたい!

と、思い、私の環境でも設定してみました。

VirusTotalのAPIキー取得

まずは、VirusTotalでAPIキーを取得します。

VirusTotalにログインし、右上のユーザー名が書かれている場所から「My API key」を選択すると、自分のAPIキーが取得できます。

virustotal.yamlの作成

WebTTYを使用して、T-POTにログインします。

管理者権限を取得

# sudo su -

連携用ファイルの作成

# cd /opt/tpot/docker/dionaea/dist/etc/ihandlers

# vi virustotal.yaml

ファイルの内容

- name: virustotal

config:

# grab it from your virustotal account at My account -> Inbox -> Public API

apikey:"(ご自身のAPI Key)"

file: "@LOCALESTATEDIR@/dionaea/vtcache.sqlite"

( @LOCALESTATEDIR@はご自身の環境に合わせて、pathを指定してください)

dionaeaコンテナの再構築

T-POTのサービス停止

#systemctl stop tpot

tpot.ymlの設定変更

# cd /opt/tpot/etc

# vi tpot.yml

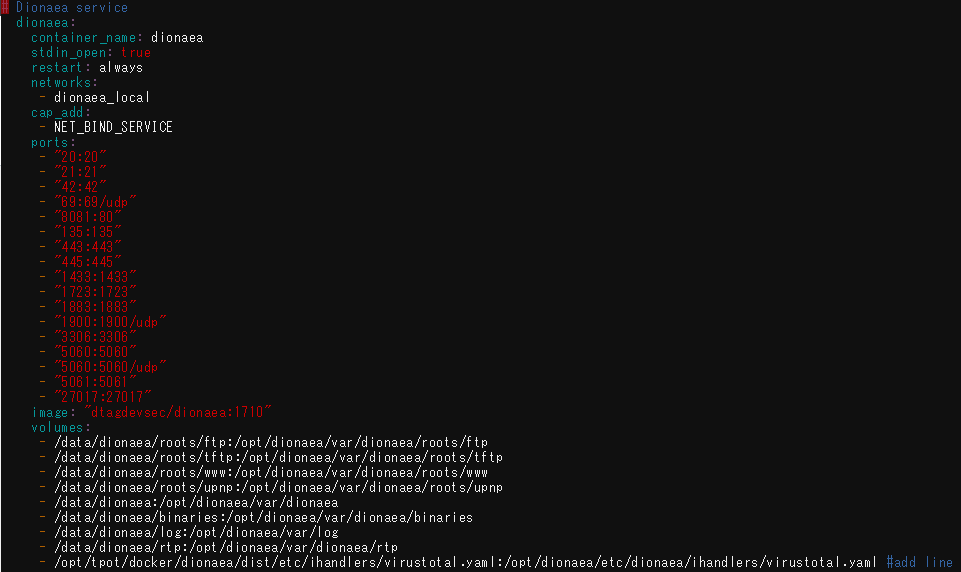

ファイルの内容

上記画面の通り、dionaeaのvolumeに

- /opt/tpot/docker/dionaea/dist/etc/ihandlers/virustotal.yaml:/opt/dionaea/etc/dionaea/ihandlers/virustotal.yaml

を追加します。

T-POTのサービス開始

#systemctl start tpot

これでdioaea.sqlite内に、VirusTotalの実行結果が記録されます。

一人でハニーポットを見るのもいいですが、いろいろな方と意見交換して(といっても、教わるだけになりそうですが…)スキル向上していきたいですね。

ハニーポッターの森久さんが主宰するハニーポッター技術交流会、オンラインでも視聴できるといいなぁ…

もし、チャット等で技術交流会を開催したとしたら、どのくらいの方が参加されるでしょうかね?少し興味がありますね。

この記事は、@fatsheepさん、@teppayさんに多大なご支援をいただきました。

誠にありがとうございました。